Žodis angliškai

802.1x authentication protocol

Žodis Lietuviškai

IEEE 802.1X autentifikacijos protokolas

Apie

IEEE 802.1X yra IEEE standartas skirtas prievadais grindžiamai tinklo prieigos kontrolei. Šis protokolas yra IEEE 802.1 tinklo protokolų grupės dalis. Jis suteikia autentikavimo mechanizmą prietaisams norintiems prisijungti prie lokalaus tinklo (arba bevielio lokalaus tinklo). IEEE 802.1X apibrėžia išplečiamojo tapatumo nustatymo protokolo (Extensible Authentication Protocol, EAP) per IEEE 802 protokolą (kitaip žinomą, kaip „EAP over LAN“ arba „EAPOL“) inkapsuliaciją.

Veikimo principas

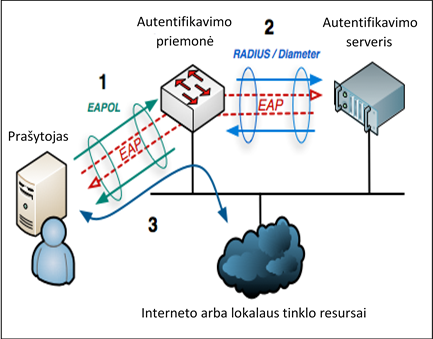

IEEE 802.1X protokolo autentikacija susideda iš trijų dalyvių:

• Prašytojo (Supplicant)

• Autentifikavimo priemonės (Authentificator)

• Autentifikavimo serverio (Authentification server)

1 pav. Jungimasis per IEEE 802.1X protokolą

Prašytojas, tai naudotojo įtaisas (pavyzdžiui asmeninis kompiuteris), kuris nori prisijungti prie lokalaus tinklo, nors terminas prašytojas taip pat naudojamas apibūdinti programinei įrangai, kuri jungiasi prie autentifikavimo priemonės. Autentifikavimo priemonė yra tinklo įrenginys, toks kaip interneto komutatorius (Ethernet switch) ar panašiai. Autentifikavimo serveris paprastai yra pagrindinis kompiuteris, kuris palaiko RADIUS (Remote Authentication Dial In User Service) ir EAP protokolus.

- Aptikęs naują prašytoją, komutatoriaus prievadas yra nustatomas į neautorizuotą būseną. Tokioje būsenoje leidžiamas tik 802.1X protokolo duomenų srautas, kiti duomenų srautai tokie kaip TCP ar UDP atmetami. Autentifikavimo priemonė siunčia prašytojui EAP prašymo/identifikavimo duomenis iškart, kai tik pamato, kad prie jos jungiamasi.

- Prašytojas siunčia atgal EAP atsakymo/identifikavimo duomenis autentifikavimo priemonei, šie duomenys toliau persiunčiami autentifikavimo serveriui.

- Autentifikavimo serveris siunčia iššūkį autentifikavimo priemonei, pavyzdžiui raktu koduotą slaptažodį. Autentifikavimo priemonė perpakuoja slaptažodį į EAPOL ir išsiunčia jį prašytojui. Tokių žinučių kieki ir tipą įtakoja skirtingi autentifikavimo metodai. EAP palaiko tik kliento autentifikavimą ir stiprų tarpusavio ryšį. Bevielio ryšio atveju tik stiprus abipusis autentiškumo patvirtinimas laikomas tinkamu.

- Prašytojas atsako į iššūkį per autentifikavimo priemonę autentifikavimo serveriui.

- Jei identifikavimas sėkmingas, serveris atsako teigiama žinute prašytojui ir leidžia jungtis prie lokalaus tinklo. Kai prašytojas atsijungia, jis siunčia atsijungimo žinutę autentifikavimo priemonei, kuri nustato savo prievadą į neautorizuotą būseną.

Prašytojų palaikymas

Pagal nutylėjimą 802.1X protokolą visiems tinklo ryšiams palaiko „Windows XP“, „Windows Vista“, „Windows 7“, „Windows 8“ OS taip pat „Windows mobile 2003“ ir naujesnės operacinės sistemos. „Windows 2000“ palaiko minėtą standartą, tik su naujausiu pakeitimų paketu (SP4). Dauguma „Linux“ platintojų nesuteikia integruoto IEEE 802.1X protokolo, tačiau jį galima gauti iš atviro kodo projekto Open1X, kuris suteikia klientą pavadinimu „Xsupplicant“, idžiausia bėda yra ta, kad nėra pateikiama išsami vartotojo dokumentacija. Operacinė sistema „Mac OS X“ suteikia įgimtą protokolo palaikymą nuo v10.3 versijos. „iOS“ integravo IEEE 802.1X protokolo palaikymą nuo 2.0 versijos, o „Android“ OS palaiko šį standartą nuo „1.6 Donut“ versijos.

Problemos

„Windows“ OS pagal nutylėjimą po nesėkmingo prisijungimo, nereaguoja į autentifikavimo užklausą 20 minučių, kad šis taiko tarpas būtų konfigūruojamas reikia įdiegti, paketų pakeitimus, „Windows Xp“ reikia SP3 (service pack 3), o „Windows Vista“ SP2 (service pack 2). Kitoms problemoms spręsti „Microsoft“ korporacija yra sukūrusi pataisas (hotfixes).

MAB (MAC Authentication Bypass) patentuotas plėtinys

Ne visi prietaisai palaiko 802.1X autentifikavimo protokolą, tarkime tinkle esantys spausdintuvai, aplinkos jutikliai jungiami prie tinklo, kameros, išmanieji telefonai (su skirtingomis, nei prieš tai minėtomis OS, tarkime Maemo) ir panašiai. Tokiems įtaisams norint prisijungti prie apsaugoto tinklo reikia alternatyvių metodų, kad jie būtų autentifikuoti. Aišku, kad galima išjungti 802.1X protokolą prievade, tačiau tada prievadas tampa neapsaugotas ir atviras piktnaudžiavimui. Patikimesnis variantas yra naudoti MAB (MAC autentifikacijos išvengimas). Jei prievade aktyvuotas MAB, tai prievadas pirmiausia tikrina ar prietaisas palaiko 802.1X ir jei negauna jokio atsako (Prietaisas nepalaiko 802.1X), tuomet bando autentifikuoti jį per AAA serverį, naudodamas jo MAC adresą, prisijungimo vardą, ir slaptažodį. Tada tinklo administratorius turi RADIUS serveryje nustatyti tam tikras sąlygas, kad numatytieji MAC adresai būtų pridėti prie tinklo inventorizacijos duomenų bazės. Dauguma tinklo komutatorių, turi tokias funkcijas.

Pažeidžiamumai 802.1X-2001 ir 802.1X-2004 versijose

2005 vasarą, buvo pastebėta, kad vartotojo autentifikavimas vyksta tik vieną kartą, po to per autentifikuotą prievadą (jei yra fizinė galimybė, pvz.: darbo grupės telktuvą) galima prisijungti piktavaliui. Buvo siūlyta papildomai naudoti „IPsec“ (protokolų rinkinys autentifikuojantis ir užkoduojantis kiekviena IP duomenų paketų). EAPOL atsijungimo metu, iš prašytojo nesąlygiškai siunčiami duomenys, kurių kilmė yra nesusijusi su kredencialais mainais, kurie buvo užmegzti tarp vartotojų, taigi jie yra akivaizdžiai potencialūs taikiniai, piktavaliams perimti informacija ar atlikti DoS atakas tiek belaidžiame tiek laidiniame tinkle. Pavyzdžiui per normaliai prisijungusį vartotoją prisijungęs piktavalis pakartotinai siunčia atsijungimo duomenų paketus autentifikuojančiai priemonei, taip uždarydamas ir blokuodamas prievadą, kuriame buvo prisijungęs vartotojas. IEEE 802.1X -2010 adresavo tokio tipo pažeidžiamumus, ir papildė protokolo IEEE802.1af saugumą MACsec (MAC security), apsisaugojimu grįstu koduotu duomenų perdavimu tarp loginių prievadų ir „Secure Device Identity/ DevID“ prietaisu autentifikavimu.

Alternatyvos

IETF (Internet Engineering Task Force) sukūrė alternatyvą, protokolą pernešantį autentifikavimą tinklo prieigai (Protocol for Carrying Authentication for Network Access, PANA), kuris taip pat naudoja Išplečiamąjį tapatumo nustatymo protokolą, tačiau jis veikia trečiame lygyje naudodamas UDP, taigi nėra surištas su 802 infrastruktūra.