Žodis angliškai:

Challenge-Response Authentication

Kas yra Challenge-Response Authentication?

Challenge-Response Authentication arba kitaip CRA yra metodas, skirtas įrodyti savo tapatybę nesaugioje terpėje. CRA naudoja kriptografinį protokolą, kuris leidžia identifikuotis vartotojui žinant slaptažodį, tačiau jo neatskleidžiant. Atakuotojas gali keisti jusų žinutes nukreiptas į serverį, tačiau CRA bus vis dar saugus. Kita vertus, jei jūs siunčiate paprasto teksto pranešimą į serverį, atakuotojas gali keisti žinutę. Jis lauks kol vartotojas identifikuosis ir tada atakuotojas perims vartotojo ryšį.

Challenge-Response Authentication veikimas

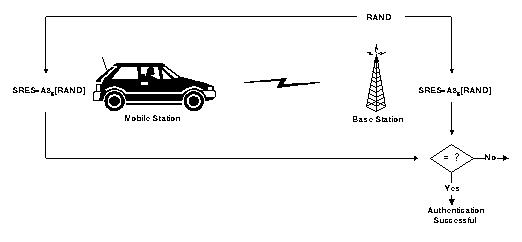

CRA iš esmės priklauso nuo "one-way hashes". One-way hashes funkcija yra, kai paduodamas signalas ir vėliau gauna hash vertę. Rasti input iš hash yra neįmanoma. Populiariausios one-way hash funkcijos yra MD4, MD5, SHA,RIPE-MD. Kad geriau suprasti veikimą iškvieskime one-way function h(). Kai klientas prisijungia prie serverio , serveris sukuria reikšmę (X). Tada serveris siunčia X reikšmę klientui. Klientas siunčia serveriui h(X+P), kur P reikšmė yra slaptažodis ir + atsovauja ryšį. Serveris apskaičiuoja h(X+P)ir patikrina ar gauti duomenys iš kliento sutampa su apskaičiuota serverio reikšme. Jei sutampa, klientas privalo žinoti savo slaptažodį. GSM tinklo vartotojo identifikacijai naudojamas Challenge-response mechanizmas. 128 bitų atsitiktinis numeris yra siunčiamas į MS. MS apskaičiuoja 32 bitų atsakymą(SRES), kuris pagrįstas šifruoto atsitiktinio numerio su autentifikavimo algoritmu, kuris naudojamas indvidualiam vartotojo autentifikavimo raktui. Gavus atsakymą iš vartotojo, GSM tinklas pakartoja skaičiavimą skirtą identifikuoti vartotoją.Vartotojo autentifikacijos raktas niekada nesiunčiamas. Jei gavėjas sutinka su apskaičiuota reikšme, MS sutampa – tuomet autentifikacija pavyko ir galima tęsti toliau. Jei reikšmės nesutinka, sudarytas ryšys yra nutraukiamas ir autentifikacijos klaida yra nusiunčiama į MS.

1 pav. Autentifikacijos mechanizmas

Skaičiuotas atsakas yra tvarkomas per SIM. Tai užtikrina didesnį saugumą, nes vartotojo informacija ar vartotojo autentifikacijos raktas niekada nenaudojamas atliekant autentifikacijos procesą

CRA trūkumai

Pagrindinis CRA trūkumas yra, kai serveris siunčia klientui kvietimą(challenge) daugiau nei vieną kartą, atakuotojas, kuris įrašinėjo pirmą identifikacijos hash‘ą, gali tiesiog pakeisti hash vertę ir patekti net nežinodamas slaptažodžio. Tačiau tai galima išvengti tiesiog sudarant atsitiktinius duomenų dydžius.

Naudota literatūra

http://www.hackcanada.com/blackcrawl/cell/gsm/gsm-secur/gsm-secur.html http://en.wikipedia.org/wiki/Challenge-response_authentication