|

Dydis: 25209

Komentaras:

|

← Versija 107 nuo 2020-12-06 14:35:46 ⇥

Dydis: 15286

Komentaras:

|

| Pašalinimai yra pažymėti taip. | Pridėjimai yra pažymėti taip. |

| Eilutė 1: | Eilutė 1: |

| = Žodis angliškai: = [[Freenet|Fourth Generation]] |

= TLS 1.0 pažeidžiamumai = = Turinys = 1. Įvadas |

| Eilutė 4: | Eilutė 5: |

| = Santrumpa: = [[Freenet|4G]] |

2. TLS protokolas |

| Eilutė 7: | Eilutė 7: |

| = Žodis lietuviškai: = Ketvirtoji karta |

2.1. TLS rankos paspaudimas |

| Eilutė 10: | Eilutė 9: |

| = Apibrėžimas: = '''Įvadas.''' Sąvoka ketvirtoji karta (4G) telekomunikacijose reiškia bevielio ryšio technologija. 4G yra šiuo metu plačiai naudojamos trečiosios kartos tęsinys. Naujosios technologijos tikslas yra suteikti spartesnį duomenų perdavimą ir užtikrinti didesnį duomenų saugumą. Ji pradėta vystyti, tam, kad būtų galima patenkinti vis labiau plintanti duomenų perdavimo poreikį, kadangi vis daugiau prietaisų naudoja interneto prieigą. Nors daug paslaugų tiekėjų jau siūlo ketvirtosios kartos technologijas dar iki galo nėra aišku ką tiksliai galima vadinti ketvirtąja karta. Pagal tarptautinės telekomunikacijų sąjungos priimtus reikalavimus ketvirtosios kartos tinklu galima laikyti tokį tinklą kuris: |

3. TLS 1.0 pažeidžiamumai |

| Eilutė 13: | Eilutė 11: |

| * · Palaiko didelį skaičių taikomųjų programų ir paslaugų. | 3.1. POODLE |

| Eilutė 15: | Eilutė 13: |

| * · Turi aukštą paslaugų kokybę. | 3.2. BEAST |

| Eilutė 17: | Eilutė 15: |

| * · Gali dalyvauti daugelyje tinklų ir esant reikalui gali pakeisti tinklą. | 3.3. CRIME |

| Eilutė 19: | Eilutė 17: |

| * · Perėjimas iš vieno tinklo į kitą vyksta be pertraukčių arba su minimaliais nuostoliais. | 3.4. BREACH |

| Eilutė 21: | Eilutė 19: |

| * · Turi technologinę ir topologinę nepriklausomybę. | 3.5. Heartbleed |

| Eilutė 23: | Eilutė 21: |

| * · 4G technologija turi pasižymėti tuo, kad duomenų perdavimo greitis būtų tarp 100 Mbps iki 1 Gbps, dažnių juosta 2-8 GHz, o jis plotis 100 MHz. | 4. Išvados |

| Eilutė 25: | Eilutė 23: |

| Todėl galima teigti jos ketvirtoji karta yra daugiau nei didesnio greičio technologija, tai technologija kuri suteikia didelio greičio prieigą bet kuriuo metu, bet kuriame tinkle. Deja šiuo metu tikrųjų ketvirtosios kartos paslaugų reikalavimu neatitinka joks operatorius, tačiau priimta laikyti, jog ryšio technologijos kaip WiMAX, LTE ir HSPA+ yra ketvirtosios kartos. | 5. Literatūra |

| Eilutė 27: | Eilutė 25: |

| LTE | = Įvadas = Transporto lygmens saugumo protokolas (''angl. TLS(Transport Layer Security))'' yra sukurtas komunikacijos saugumui naudojant kompiuterinį tinklą užtikrinti. Šis protokolas yra naudojamas informacijos kodavimui tarp aplikacijos ir serverio. TLS taipogi yra naudojamas elektroninių laiškų, žinučių, IP telefonijos ''(angl. VoIP(Voice over IP))'' informacijos šifravime. |

| Eilutė 29: | Eilutė 28: |

| LTE (Long Term Evoliution) yra bevielės komunikacijos standartas kuris pasižymi dideliu informacijos siuntimo greičiu. LTE yra EPS (''Evolved Packet System'') dalis. Pagrindiniai šio standarto reikalavimai yra platus spektro panaudojimas, aukšti ribiniai perdavimo greičiai, trumpas atsako laikas ir dažnių lankstumas. | TLS kilo iš saugiųjų sujungimų lygmens ''(angl. SSL(Secure Socket Layers))'' protokolo, kuris buvo sukurtas Netscape įmonės 1994 metais. SSL protokolo pagrindinė paskirtis buvo užtikrinti saugius interneto seansus. SSL 1.0 versija nebuvo oficialiai išleista dėl neatitinkamų saugumo reikalavimų. SSL 2.0 buvo išleistas 2011 metais, tačiau netrukus buvo pakeistas SSL 3.0 versija, kurios veikimo principu ir remiasi TLS protokolas. |

| Eilutė 31: | Eilutė 30: |

| . 1 lentelė. LTE reikalavimai . . |

TLS protokolas buvo pasiūlytas „Internet Engineering Task Force“ (IETF) organizacijos. Pirmoji jo versija buvo paskelbta 1999 metais. Kaip ir SSL protokolas, šis turi tris versijas. Pirmoji TLS 1.0 versija buvo SSL 3.0 patobulinimu. Skirtumai tarp TLS 1.0 ir SSL 3.0 nėra drastiški, tačiau pakankamai svarūs, kad šitie du protokolai veiktų nepriklausomai vienas nuo kito. |

| Eilutė 35: | Eilutė 32: |

| ||<tablestyle="border-collapse:collapse;border:none;mso-border-alt:solid windowtext .5pt; mso-yfti-tbllook:1184;mso-padding-alt:0cm 5.4pt 0cm 5.4pt" tableclass="MsoTableGrid"rowstyle="mso-yfti-irow:0;mso-yfti-firstrow:yes"width="319px" style="width:239.4pt;border-top:1.5pt;border-left:1.5pt; border-bottom:1.0pt;border-right:1.0pt;border-color:windowtext;border-style: solid;mso-border-top-alt:1.5pt;mso-border-left-alt:1.5pt;mso-border-bottom-alt: .5pt;mso-border-right-alt:.5pt;mso-border-color-alt:windowtext;mso-border-style-alt: solid;padding:0cm 5.4pt 0cm 5.4pt">Ribiniai perdavimo greičiai ||<width="319px" style="width:239.4pt;border-top:solid windowtext 1.5pt; border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-left-alt:solid windowtext .5pt;mso-border-top-alt:1.5pt; mso-border-left-alt:.5pt;mso-border-bottom-alt:.5pt;mso-border-right-alt: 1.5pt;mso-border-color-alt:windowtext;mso-border-style-alt:solid;padding: 0cm 5.4pt 0cm 5.4pt">Parsiuntimo greitis: 100 Mbps Išsiuntimo greitis: 50 Mbps (naudojant 20 MHz dažnių spectrą) || ||<rowstyle="mso-yfti-irow:1"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt; mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Mobilumo palaikymas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt; padding:0cm 5.4pt 0cm 5.4pt">Ribinis greitis iki 500 kmph, bet optimizuota greičiui nuo 0 iki 15 kmph || ||<rowstyle="mso-yfti-irow:2"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt; mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Stoties atsako laikas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt; padding:0cm 5.4pt 0cm 5.4pt">< 100 ms || ||<rowstyle="mso-yfti-irow:3"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt; mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Vartotojo atsako laikas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt; padding:0cm 5.4pt 0cm 5.4pt">< 5 ms || ||<rowstyle="mso-yfti-irow:4"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt; mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Vartotojų palaikymas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt; padding:0cm 5.4pt 0cm 5.4pt">>200 per stotį || ||<rowstyle="mso-yfti-irow:5"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt; mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Stoties padengimas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt; padding:0cm 5.4pt 0cm 5.4pt">5-100 km, su mažu slopinimu nuo 30 km. || ||<rowstyle="mso-yfti-irow:6;mso-yfti-lastrow:yes"width="319px" style="width:239.4pt;border-top:none;border-left:solid windowtext 1.5pt; border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.0pt; mso-border-top-alt:solid windowtext .5pt;mso-border-top-alt:.5pt;mso-border-left-alt: 1.5pt;mso-border-bottom-alt:1.5pt;mso-border-right-alt:.5pt;mso-border-color-alt: windowtext;mso-border-style-alt:solid;padding:0cm 5.4pt 0cm 5.4pt">Spektro lankstumas ||<width="319px" style="width:239.4pt;border-top:none;border-left:none; border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.5pt; mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt; padding:0cm 5.4pt 0cm 5.4pt">1.25, 2.5, 5, 10, 15, 20 MHz || |

= TLS protokolas = TLS protokolas atsako už šiuos veiksnius: |

| Eilutė 46: | Eilutė 35: |

| * '''Šifravimas''': užšifruoja siunčiamą informaciją; * '''Autentifikacija''': užtikrina, kad informaciją perduodantys asmenys nėra apsimetėliai; * '''Sąžiningumas''': užtikrina, kad perduodami duomenys nėra suklastoti. |

|

| Eilutė 47: | Eilutė 39: |

| Tam, kad internetinė svetainė arba aplikacija turėtų galimybę naudoti TLS protokolą, turi būti iš anksto sudiegtas TLS sertifikatas pagrindiniame serveryje. Šio protokolo sertifikatas yra išduodamas asmeniui arba organizacijai, kuriai priklauso domenas. Sugeneruotas sertifikatas turi savyje informaciją apie domeno savininką bei serverio viešąjį raktą. | |

| Eilutė 48: | Eilutė 41: |

| == TLS rankos paspaudimas == TLS sujungimas yra inicijuojamas naudojant TLS rankos paspaudimą. Iniciacija prasideda tuomet, kai vartotojas nori pasiekti internetinę svetainę naudodamas [[http://www.ims.mii.lt/EKŽ/h/hipertekstas.html|hipertekstų]] persiuntimo [[http://www.ims.mii.lt/EKŽ/p/protokolas.html|protokol]]ą ''(angl. HTTPS(Hypertext Transfer Protocol Secure))''. Tokiu atveju naršyklė išsiunčia užklausą internetinės svetainės serveriui. TLS rankos paspaudimas taipogi įvyksta tada, kuomet kiti komunikavimo įrankiai naudoja HTTPS, pavyzdžiui IP telefonija arba DNS per HTTPS užklausos. |

|

| Eilutė 49: | Eilutė 44: |

| TLS rankos paspaudimas įvyksta po to, kai yra užmezgamas TCP ryšys su TCP rankos paspaudimo pagalba. | |

| Eilutė 50: | Eilutė 46: |

| Vykstant TLS rankos paspaudimui, vartotojas ir serveris kartu atlieka nurodytus veiksmus: | |

| Eilutė 51: | Eilutė 48: |

| LTE veikimo principas: Paprastas GSM tinklas buvo sukurtas atlikti tiesioginį ryšio paslaugas panaudojant komutacinį principą (''Circuit switching''), kai du klientai esantys tinkle sukuria priskirtą ryšių kanalą per kurie jie visa komunikacijos laiką lieka sujungti, tarsi būtų vienoje elektrinėje grandinėje. Tokiu būdu duomenis galima perduoti tik labai nedideliu greičiu. Pirmieji žingsniai link greitesnio duomenų perdavimo buvo pasiekti atsiradus GPRS (''General Packet Radio Service''), jis naudojo IP paremtą paketinį duomenų siuntimą naudojant tą patį kanalą ir prieigos modelį kaip ir GSM pritaikant TDMA (''Time Division Multiple Access''). Norint pasiekti didesni perdavimo greitį ir didesni perduodamų duomenų kiekį buvo išrasta UMTS (''Universal Mobile Telecommunications System'') technologija. Pastaroji buvo paremta naujo prieigos tinkle, paremto CDMA (''Code Division Multiple Access'') technologija, atsiradimu. Tinklas naudoja komutacini principą norint užmegsti tiesioginį ryšį ir paketinį principą norint perduoti paketinius duomenis. Tačiau norint perduoti paketinius duomenis ryšys užmezgamas panaudojant komutacinį principą. EPS technologija yra visiškai paremta IP protokolu. Tiek komutacinis tiek paketinis duomenų perdavimas paremti IP protokolu. IP adresas yra priskiriamas kai įrenginys jungiasi prie tinkle ir paleidžiamas kai jis atsijungia. Naujoji LTE technologija paremta OFDMA (''Orthogonal Frequency Division Multiple Access'') tai jai padeda pasiekti didelius greičius ir dideli kanalo pralaidumą. OFDMA technologija išskaido signalą į kelias nepriklausomas dalis ir tik tada jį siunčia, taip padidindama tinklo efektyvumą ir duomenų siuntimo greitį. Šie išskaidyti signalai prieš pasiekdami gavėją vėl susijungia į vieną. Net jei dalis signalo pasimeta duomenų gavimo procese, OFDMA technologija jį atkuria, neprarandant duomenų. Taipat panaudojama didelė moduliacija (64QAM) ir MIMO (''Multiple-input and multiple-output'') technologija (iki 4x4) siekiant aukštų rezultatų. MIMO terminas nurodo, kad siųstuvas ir imtuvas turi daugiau nei po vieną anteninį įrenginį. Šios technologijos pagalbą duomenis galima siųsti keliais kanalais, kas padidiną siuntimo greiti, taipogi jos pagalba parerinamas perėjimas tarp bazinių stočių. Taipogi duomenų gavimui ir siuntimui naudojamos skirtingos technologijos, siuntimui naudojama SC-FDMA ''( Single Carrier Frequency Division Multiple Access''), o gavimui OFDMA. LTE tinklo principas pagrįstas bazinių stočių kuriama plokščia architektūra, kai nėra vieno centrinio valdymo įtaiso, ir jis padalintas tarp bazinių stočių norint padidinti perdavimo greiti ir sumažinti laiką reikalinga pereiti prie kitos stoties tam, kad išvengti ryšio sutrikimų. | * Nustatoma TLS protokolo versija; * Nustatomi šifravimo algoritmai; * Serverio autentifikacija naudojant serverio viešąjį raktą ir SSL sertifikato parašą; * Generuojamas seanso raktas, kad būtų panaudota simetrinio rakto kriptografija po rankos paspaudimo pabaigos. |

| Eilutė 53: | Eilutė 53: |

| Šiuo metų LTE technologi sparčiai tobulinama ir yra sukurta LTE- Advanced technologija, kuri nuo pirmtakės skiriasi tuo, kad: padidintas ribinis duomenų siuntimo greitis, gavimas iki 3 Gbps, siuntimas iki 1.5 Gbps, didesnis spektro efektyvumas, iki 30 bps/Hz, padidintas aktyvių vartotojų palaikymo skaičius, pagerintas ryšio padengiamo ploto pajėgumas ribiniuose taškuose. LTE-Advanced pagrinde susitelkia ties dviejų funkcijų tobulinimu, tai nešėjų sumavimas (''Carrier Aggregation'') ir retransliaciniai mazgai (''relay nodes''). Pirmojo panaudojimas paremtas kelių dažnių juostos panaudojimų informacijai siųsti, antrasis mažesnio galingumo retransliacinių stočių statimu ribinėse veikimo taškuose. | TLS rankos paspaudimą sudaro duomenų paketai arba pranešimai, kurie buvo sukeisti tarp vartotojo ir serverio. |

| Eilutė 55: | Eilutė 55: |

| HSPA+ | TLS rankos paspaudimo žingsnių skaičius priklauso nuo dvejų šalių naudojamo rakto sukeitimo algoritmo ir šifravimo algoritmo. Dažniausiai yra naudojamas RSA viešojo rakto sukeitimo algoritmas, jo pavyzdys: |

| Eilutė 57: | Eilutė 57: |

| HSPA yra dvieju apjungtu mobiliuju protokolu standartas. Duomenų gavimui jis naudoja HSDPA (''High Speed Downlink Packet Access''), o duomenų siuntimui - HSUPA (''High Speed Uplink Packet Access'') protokolus.. Jo ribiniai greičiai siekia 14 Mbps duomenų gavimą ir 5.76 Mbps duomenų siuntimą. HSPA+ yra patobulinta HSPA versija kurioje teoriškai galima pasiekti 168 Mbps duomenų gavimą ir 22 Mbps duomenų siuntimą. Tai pasiekiama pritaikant ankščiau minėtas MIMO ir didesnio skaičiau moduliacija, bei panaudojant DC- HSDPA, pastaroji veikia siunčiant informaciją į įtaisą iš dviejų skirtingų stočių. HSPA+ naudoja 5 MHz dažnių juostą. HSPA+ nuo ankščiau aptartos LTE skiriasi tuo, kad HSPA yra suderinamas su kitais 3G, tuo tarpu LTE reikalauja atskiro tinklo. | 1. '''Vartotojo pasisveikinimo pranešimas''': vartotojas inicijuoja rankos paspaudimą išsiųsdamas pasisveikinimo pranešimą serveriui. Pranešimą sudaro duomenys apie tai, kokią TLS protokolo versiją bei šifravimo algoritmus palaiko vartotojas ir atsitiktinai parinktų baitų eilutė; |

| Eilutė 59: | Eilutė 59: |

| HSPA+ žadama ir toliau tobulinti ir siekiamą išleisti protokolą pavadintą HSPA+ advanced. Naujasis protokolas siekia ištobulinti daugianešlio (''multicarrier'') technologija kuri sugebėtų konkuruoti su plataus dažnių spektro panaudojimu. Padidinti duomenų atsiuntimo greiti naudojant nesuporuotą spektrą (''unpaired spectrum''). Panaudoti daugelio srautų stechnologija kuri gavėjui priimti informacija iš dviejų skirtingų stočių naudojant dviejų nešančių dažnių poras. Panaudoti retransliatorius vietuose kur labiausiai apkrautas tinklas. | 2. '''Serverio pasisveikinimo pranešimas''': kaip atsaką vartotojui, serveris siunčia pranešimą su SSL sertifikatu, pasirinktu šifravimo algoritmu ir atitinkamai atsitiktinai parinktų baitų eilutę, kurią sugeneravo serveris; |

| Eilutė 61: | Eilutė 61: |

| . '''1 pav.''' MIMO principinė schema | 3. '''Autentifikacija''': vartotojas patikrina gautą serverio SSL sertifikatą pasinaudodamas sertifikavimo institucija, kuri jį išdavė. Tai patvirtina, jog serveris yra autentiškas; |

| Eilutė 63: | Eilutė 63: |

| ''' ''' | 4. '''„Premaster secret“ pranešimas''': vartotojas siunčia dar vieną atsitiktinai sugeneruotų baitų eilutę vadinamą „premaster secret“. Ši baitų eilutė yra šifruota su viešuoju raktu ir gali būti iššifruota serverio su privačiu raktu; |

| Eilutė 65: | Eilutė 65: |

| WiMAX | 5. '''Privataus rakto panaudojimas''': serveris iššifruoja „premaster secret“ pranešimą; |

| Eilutė 67: | Eilutė 67: |

| WiMAX (angl. Worldwide Interoperability for Microwave Access) yra bevielio ryšio standartas. Jis priklauso IEEE 802 standartų grupei todėl dažnai yra maišomas su Wi-Fi. WiMAX dažnių spektras yra nuo 2,3 GHz iki 3,5 GHz. WiMAX standartas taipogi naudoja MIMO ir OFDMA technologijas. Maksimalus teorinis greitis siekia 37 Mbps duomenų gavime ir 17 Mbps duomenų siuntime. WiMAX turi patobulintą leidimą pavadintą WiMAX 2 kuriame teorinis maksimalus greitis siekia iki 1 Gbps. WiMAX 2 pajėguma didina panaudodama keleto kanalų sumavimo principą bei padidindama imtuvų-siustuvų skaičių. WiMAX taipogi turi vadinamąją paslaugų kokybę (''Quality of Service – QoS''). QoS apibrėžia tokius tinklo parametrus, kaip interneto ryšio prieinamumas, duomenų pralaidumas, vėlinimas ir klaidų skaičius. WiMAX taipgi paremtas vien IP paremtu duomenų siuntimu. Saugumui užtikrinti WiMAX naudoja AES ir DES3 technologijas. WiMAX kanalo lygmens architektūra yra nepriklausoma nuo fizinio lygmens, jo pagrindinės funkcijos yra valdyti perdavimo resursus viena ir kita kryptimi, valdyti saugumo bei QoS procedūras, ARQ, BER. Taip pat atlikti fragmentaciją, persiuntimus. MAC lygmuo vienu metu gali tiekti tiek pliūpsnines duomenų, tiek srautines ir vėlinimui jautrias paslaugas tame pačiame kanale. Kanalo lygmenį sudaro ne tik MAC, bet ir kiti sub-lygmenys – MAC konvergencijos sublygmuo, skirtas aukštesnių protokolų adaptacijai, bei MAC saugumo sub-lygmuo, skirtas tapatumo nustatymo, šifravimo, raktų paskirstymo algoritmams įgyvendinti. WiMAX tinkluose MAC lygmuo naudoja siuntimo planuokles tam, kad duomenų blokai būtų pristatomi atsižvelgiant į reikalaujamą paslaugų kokybę. | 6. '''Seanso raktų generavimas''': vartotojas ir serveris generuoja seanso raktus pasinaudodami savo prieš tai išsiųstomis baitų eilutėmis. Generavimo rezultatai turi sutapti; |

| Eilutė 69: | Eilutė 69: |

| WiMAX technologijoje naudojamas 5-ios paslaugų klasės, kurios naudoja skirtingas siuntimo planuokles: | 7. '''Vartotojas pasiruošęs''': vartotojas siunčia „pasiruošęs“ pranešimą, kuris yra šifruotas su seanso raktu; |

| Eilutė 71: | Eilutė 71: |

| 1. BE (''Best Effort'') - geriausių pastangų paslaugų klasė. | 8. '''Serveris pasiruošęs''': serveris siunčia „pasiruošęs“ pranešimą, kuris yra šifruotas su seanso raktu; |

| Eilutė 73: | Eilutė 73: |

| 2. UGS (''Unsolicited Grant Service'') - pastovios perdavimo spartos paslaugų klasė. | 9. '''Simetrinio rakto kriptografija atlikta''': rankos paspaudimas atliktas, informacijos dalinimasis vyksta naudojant seanso raktus. |

| Eilutė 75: | Eilutė 75: |

| 3. rtPS (''real-time Polling Service'') - realaus laiko perdavimo su užklausimu paslaugų klasė. | {{attachment:1pav.png}} |

| Eilutė 77: | Eilutė 77: |

| 4. nrtPS (''non-real-time Polling Service'') - nerealaus laiko perdavimo su užklausimu paslaugų klasė. | . 1 pav. TLS rankos paspaudimas |

| Eilutė 79: | Eilutė 79: |

| 5. ertPS (''extended real-time Polling Service'') - išplėsta realaus laiko perdavimo su užklausimu paslaugų klasė | Kuomet duomenys yra užšifruoti ir autentifikuoti, jiems yra suteikiamas pranešimo autentifikacijos kodas (MAC). Gavėjas gali patikrinti MAC ir įsitikinti, jog gauti duomenys nėra suklastoti. |

| Eilutė 81: | Eilutė 81: |

| '''Išvados:''' Nors visi išvardinti tinklai pagal jų tiekėjus ir vadinami ketvirtosios kartos, tačiau jie dar nėra pilnai įžengę į ketvirtąją kartą. Tačiau jie yra nuolatos tobulinami ir turi perspektyvų pereiti į ketvirtąją kartą. Sunku nustatyti vieno ar kito tinklo pranašumus, LTE yra greičiausia technologija, tačiau ji mažiausiai išplėtota lyginant su kitais tinklais, tačiau turi ir didžiausia potencialą, taipogi daugelis naujai išleidžiamu elektronikos prietaisų gali palaikyti LTE standartą. Lietuvoje LTE tiekėjas yra Omnitel kuris siūlo iki 80 Mbps greitį, dėja tokio ryšio padengiamumas yra labai mažas. WiMAX standartas nėra toks greitas kaip LTE, tačiau jis sukurtas seniau, todėl yra plačiau išplėtotas, lietuvoje WiMAX tiekiejai yra du, tai Mezon ir UAB Balticum TV, maksimali Mezon siūloma sparta yra 10 Mbps, ryšio padengiamumas yra saliginai nedidelis, didesni Lietuvos miestai. HSPA+ yra lėčiausias standartas, tačiau jis turi šiuo metu didžiausia galimybe padengti didelius plotus, nes jam nereikia diegti papildomos įrangos, jis gali naudoti trečiosios kartos naudojama įranga, dar viena problema, kad HSPA+ yra beveik pasiekes savo galimybių ribą ir manoma, kad jo patobulinti nelabai pavyks, tuo tarpu LTE yra tik savo gyvavimo pradžioje, o ir WiMAX dar turi plėtimosi galimybiu. Lietuvoje HSPA+ paslaugos nėra teikiamos. | == TLS 1.0 pažeidžiamumai == Mokėjimo kortelių pramonės apsaugos standartų tarybą (''angl. PCI Council'') 2018 metų birželio mėnesį pateikė organizacijoms pasiūlymą migruoti iš TLS 1.0 versijos į TLS 1.1 arba naujesnę. Tų pačių metų spalio mėnesį „Apple“, „Google“, „Microsoft“ ir „Mozilla“ paskelbė, jog pašalins TLS 1.0 ir 1.1 versijas 2020 metų kovo mėnesį. |

| Eilutė 83: | Eilutė 84: |

| '''2 lentelė.''' 4G technologijų palyginimas ||<tablestyle="border-collapse:collapse;border:none;mso-border-alt:solid windowtext .5pt;mso-yfti-tbllook:1184;mso-padding-alt:0cm 5.4pt 0cm 5.4pt" tableclass="MsoTableGrid"rowstyle="mso-yfti-irow:0;mso-yfti-firstrow:yes"bgcolor="#D9D9D9" width="149px" style="border-top:1.5pt;border-left:1.5pt;border-bottom:1.0pt;border-right:1.0pt;border-color:windowtext;border-style:solid;mso-border-top-alt:1.5pt;mso-border-left-alt:1.5pt;mso-border-bottom-alt:.5pt;mso-border-right-alt:.5pt;mso-border-color-alt:windowtext;mso-border-style-alt:solid;mso-background-themecolor:background1;mso-background-themeshade:217;padding:0cm 5.4pt 0cm 5.4pt"> ||<width="158px" style="border-top:solid windowtext 1.5pt;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-top-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">LTE ||<width="165px" style="border-top:solid windowtext 1.5pt;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-top-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">HSPA+ ||<width="167px" style="border-top:solid windowtext 1.5pt;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-top-alt:1.5pt;mso-border-left-alt:.5pt;mso-border-bottom-alt:.5pt;mso-border-right-alt:1.5pt;mso-border-color-alt:windowtext;mso-border-style-alt:solid;padding:0cm 5.4pt 0cm 5.4pt">WiMAX || ||<rowstyle="mso-yfti-irow:1"width="149px" style="border-top:none;border-left:solid windowtext 1.5pt;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Standartas ||<width="158px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">3GPP ||<width="165px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">3GPP ||<width="167px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">IEEE ir WiMAX forum || ||<rowstyle="mso-yfti-irow:2"width="149px" style="border-top:none;border-left:solid windowtext 1.5pt;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Dažnis, MHz ||<width="158px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">700, 850, 900, 1800, 1900, 2100, 2500 ||<width="165px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">700, 850, 900, 1800, 1900, 2100, 2500 ||<width="167px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">2300, 2500, 3300, 3500, 3700 || ||<rowstyle="mso-yfti-irow:3"width="149px" style="border-top:none;border-left:solid windowtext 1.5pt;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Dažnių juostos plotis, MHz ||<width="158px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">1.25, 2.5, 5, 10, 15, 20 ||<width="165px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">5 ||<width="167px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">3.5, 5, 7, 8.75, 10 || ||<rowstyle="mso-yfti-irow:4"width="149px" style="border-top:none;border-left:solid windowtext 1.5pt;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">Maksimalus duomenų gavimo greitis, Mbps ||<width="158px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">100 ||<width="165px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">14 ||<width="167px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.0pt;border-right:solid windowtext 1.5pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-right-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">37 || ||<rowstyle="mso-yfti-irow:5;mso-yfti-lastrow:yes"width="149px" style="border-top:none;border-left:solid windowtext 1.5pt;border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-top-alt:.5pt;mso-border-left-alt:1.5pt;mso-border-bottom-alt:1.5pt;mso-border-right-alt:.5pt;mso-border-color-alt:windowtext;mso-border-style-alt:solid;padding:0cm 5.4pt 0cm 5.4pt">Maksimalus duomenų siuntimo greitis, Mbps ||<width="158px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-bottom-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">50 ||<width="165px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.0pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;mso-border-alt:solid windowtext .5pt;mso-border-bottom-alt:solid windowtext 1.5pt;padding:0cm 5.4pt 0cm 5.4pt">5.76 ||<width="167px" style="border-top:none;border-left:none;border-bottom:solid windowtext 1.5pt;border-right:solid windowtext 1.5pt;mso-border-top-alt:solid windowtext .5pt;mso-border-left-alt:solid windowtext .5pt;padding:0cm 5.4pt 0cm 5.4pt">17 || |

== POODLE == „POODLE“ ''(Padding Oracle On Downgraded Legacy Encryption)'' yra vienas iš atakos tipų, paskelbtas 2014 metų spalį. Nors POODLE taikosi į SSL 3.0 protokolo versiją, tam tikri TLS 1.0/1.1 diegimai taipogi gali būti pažeisti dėl neatitinkamo užpildymo. Ši ataka vadovaujasi dviem įrankiais: |

| Eilutė 91: | Eilutė 87: |

| * Iki šiol kai kurie serveriai ir vartotojai vis dar naudoja senas SSL/TLS versijas; * SSL 3.0 arba kitos protokolo versijos pažeidžiamumas, kuris yra susijęs su užpildymo blokavimu. |

|

| Eilutė 92: | Eilutė 90: |

| Vartotojas inicijuodamas rankos paspaudimą siunčia palaikomų SSL/TLS protokolų sąrašą. Tuo tarpu kibernetinis užpuolikas perima siunčiamų duomenų srautą atlikdamas „žmogaus viduryje“ (''angl. MITM(man-in-the-middle)'') ataką. Šios atakos dėka užpuolikas slapta perduoda ir keičia dviejų šalių, manančių, kad jos tiesiogiai bendrauja tarpusavyje, perduodamą informaciją. Tokių būdu piktavalis apsimeta esąs serveris, kol vartotojas nesutinka naudoti SSL 3.0 arba kitą pažeidžiamą protokolą. | |

| Eilutė 93: | Eilutė 92: |

| {{attachment:2pav.png}} | |

| Eilutė 94: | Eilutė 94: |

| . = Naudota literatūra: = 1. Mobile Broadband Explosion, Rysavy Research/4G Americas, August 2012 |

. 2 pav. POODLE ataka |

| Eilutė 98: | Eilutė 96: |

| 2. 4G: THE WHAT, WHY AND WHEN, 2012 Tellabs. | Šio protokolo pažeidžiamumas yra kriptografijos bloko šifro algoritme (''angl. CBC(Cipher Block Chaining)''). Bloko šifrai priima tik tuos blokus, kurie yra tam tikro ilgio. Jeigu paskutiniame bloke esančių duomenų skaičius nėra bloko kartotinis skaičius, likusi vieta yra užpildoma. Serveris ignoruoja užpildymo turinį ir tikrina užpildymo ilgį. Jeigu užpildymo ilgis yra tinkamas, serveris suteikia pranešimo autentifikacijos kodą (MAC). Tokiu būdu serveris negali patikrinti ar užpildymo turinis buvo pakeistas. |

| Eilutė 100: | Eilutė 98: |

| 3. LTE: The Future of Mobile Broadband Technology, Verizon wireless, 2009 | Užpuolikas gali iššifruoti užšifruotą bloką keisdamas užpildymo baitus ir stebėti serverio atsaką. Maksimalus užklausų skaičius SSL 3.0 protokolui, kad iššifruoti vieną baitą, yra 256. Naudojant automatizuotus įrankius, piktavalis gali gauti siunčiamų duomenų turinį. |

| Eilutė 102: | Eilutė 100: |

| 4. HSPA+ advanced, Qualcomm, 2012 | == BEAST == Naršyklės išnaudojimas prieš SSL/TLS (''angl. BEAST(Browser Exploit Against SSL/TLS)'') ataka buvo atskleista 2011 metų rugsėjį. Ši ataka gali būti panaudota naršyklėse, kurios naudoja SSL 3.0, TLS 1.0 arba senesnius protokolus. Užpuolikas gali iššifruoti tarp dviejų šalių siunčiamus duomenis pasinaudodamas kriptografijos bloko šifro algoritmo (''angl. CBC(Cipher Block Chaining)'') pažeidžiamumą. |

| Eilutė 104: | Eilutė 103: |

| 5.http://en.wikipedia.org/wiki/WiMAX | Ši ataka vyksta iš vartotojo pusės, kuomet piktavalis naudoja MITM su tikslu įterpti paketą į TLS srautą. Tai suteikia galimybę atspėti inicializacijos vektorių (''angl. IV(Initialization Vector'')), kuris yra atsitiktinai sugeneruotas šifruotų duomenų pradžioje. Užpuolikas atsitiktinai parenka inicializacijos vektorių, kuris yra įskiepytas į pranešimą, ir lygina gautą rezultatą su blokų, kurį nori iššifruoti. |

| Eilutė 106: | Eilutė 105: |

| 6. www.mezon.lt | Tam, kad sėkmingai atlikti BEAST ataką, piktavalis privalo turėti prieigą prie aukos naršyklės, kadangi matydamas naršyklės HTML kodą gali atrasti sau reikalingą informaciją atakai atlikti. |

| Eilutė 108: | Eilutė 107: |

| 7. www.omnitel.lt | == CRIME == Glaudinimo santykio informacijos nutekėjimo ataka ''(angl. CRIME(Compression Ratio Info-leak Made Easy)) ''yra atliekama pasinaudojant vartotojo siunčiamo pasisveikinimo pranešimą serveriui. Glaudinimas naudojamas SSL/TLS protokole tam, kad apriboti siunčiamų duomenų kiekį per tam tikrą laiką. Užmegzti ryšį galima ir nenaudojant glaudinimo. Sumažinimas ''(angl. DEFLATE) ''yra dažnai naudojamas duomenų suspaudimo algoritmas šioje srityje. |

| Eilutė 110: | Eilutė 110: |

| ---- . CategoryŽodis |

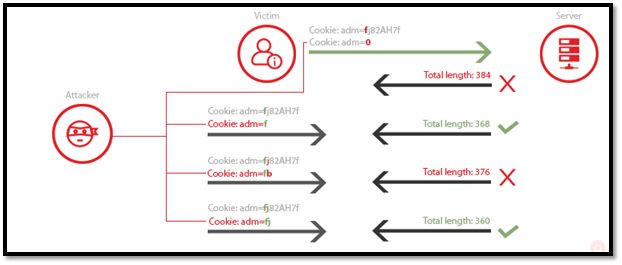

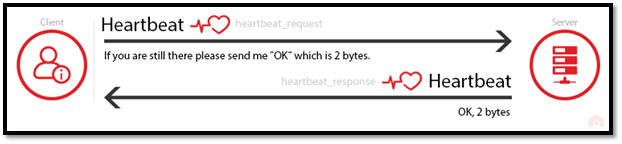

Serveris atsakydamas į vartotojo atsiųstą pasisveikinimo pranešimą išsiunčia savo sugeneruotą pasisveikinimo pranešimą, kuriame yra nurodomas glaudinimo metodas. {{attachment:3pav.png}} 3 pav. Serverio pasisveikinimo pranešime siunčiama informacija gauta „Wireshark“ įrankio dėka Nagrinėjant 3 pav. esančią informaciją galima pastebėti, kad glaudinimo metodo reikšmė yra nulis. Tai reiškia, kad glaudinimo metodas nebus naudojamas. Pagrindinis glaudinimo algoritmų veikimo principas yra tai, kad pasikartojančių baitų seka yra pakeičiama rodykle ''(angl. pointer)'' į pirmąjį objektą toje sekoje. {{attachment:4pav.png}} 4 pav. Rodyklės priskyrimas naudojant glaudinimo algoritmą Pavyzdžiui, užpuolikas nori gauti savo aukos slapuką ''(angl. cookie)''. Piktavalis žino, kad svetainė, kurią bando pasiekti vartotojas, sukuria seanso slapuką pavadinimu „x“. Užpuolikas žinodamas, kad „DEFLATE“ glaudinimo algoritmas pakeičia pasikartojančius baitus tuo pasinaudoja. Jis įskiepija į vartotojo slapuką tokius duomenis „Cookie:x=0“. Serveris savo ruožtu pridės tik „0“ reikšmę, kadangi „Cookie:x=“ jau buvo siunčiamas vartotojo slapuke ir yra pasikartojantis. {{attachment:5pav.png}} 5 pav. CRIME ataka Tokiu būdu užpuolikas po vieną prideda atsitiktines reikšmes stebėdamas atsako ilgį. Jeigu pridėjus reikšmę atsako ilgis sumažėjo, pridėta reikšmė buvo panaudota vartotojo slapuke. Kuomet pridėjus reikšmę atsako ilgis padidėja, ji nebuvo panaudota vartotojo slapuke. {{attachment:6pav.png}} 6 pav. Slapuko reikšmių parinkimas ir atsako stebėjimas == BREACH == „BREACH“ ''(Browser Reconnaissance and Exfiltration via Adaptive Compression of Hypertext) ''atakos veikimo principas yra panašus į CRIME, tačiau ši ataka taikosi į [[http://www.ims.mii.lt/EKŽ/h/hipertekstas.html|hipertekstų]] persiuntimo protokolo ''(angl. HTTP(Hypertext Transfer Protocol)) ''glaudinimo algoritmus. Užpuolikas priverstinai užmezgą ryšį tarp vartotojo naršyklės ir svetainės, kurioje yra naudojamas TLS protokolas. Po to, kai ryšys buvo sėkmingai užmegztas, piktavalis stebi duomenų srautą tarp vartotojo ir serverio naudodamas MITM ''(man-in-the-middle) ''ataką. Pažeidžiama internetinė programa turi atitikti šiuos reikalavimus: * Aptarnaujama serverio, kuris naudoja HTTP glaudinimą; * Atspindi vartotojo įvestį HTTP pranešimų dėka; * Atspindi prieigos raktą HTTP pranešime. == Heartbleed == „Heartbleed“ yra „OpenSSL“ kriptografijos bibliotekos saugos klaida, kuri yra plačiai naudojama TLS protokole. Šis plėtinys yra naudojamas tam, kad išlaikyti užmegztą ryšį tarp dviejų funkcionuojančių šalių. Vartotojas siunčia serveriui „Heartbeat“ signalą su duomenimis ir duomenų ilgių. Serveris savo ruožtu atsako į „Heartbeat“ signalą siųsdamas duomenis ir duomenų ilgį, kurį gavo iš vartotojo. {{attachment:7pav.png}} 7 pav. „Heartbeat“ signalas „Heartbleed“ veikimo principas buvo pagrįstas tuo, kad vartotojas išsiunčia klaidingą nurodytų duomenų ilgį, o serveris atsako su nurodytu duomenų ilgių ir jį atitinkančią atsitiktine informaciją iš savo duomenų bazės. {{attachment:8pav.png}} 8 pav. „Heartbleed“ ataka Atliekant tokius veiksmus, iš serverio galima gauti neskelbtinus duomenis su kurių pagalba užpuolikas gali stebėti visą duomenų srautą keliaujantį į serverį. == Išvados == SSL/TLS protokolai yra naudojami siunčiamiems duomenims apsaugoti. Duomenų apsauga priklauso ne tik nuo protokolo bei naudojamo serverio ar kitos įrangos konfigūravimo, bet ir nuo vartotojo atidumo ir kompetencijos.Efektyviausias būdas apsisaugoti nuo SSL/TLS atakų – atnaujinti naudojamo protokolo versiją. Egzistuoja numatyti saugumo standartai, kurie tiksliai apibrėžia kokius protokolus reikia naudoti, o kuriuos vengti. == Literatūra == 1. „What is TLS (Transport Layer Security)?“ https://www.cloudflare.com/learning/ssl/transport-layer-security-tls/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.] 2. „What Happens in a TLS Handshake? | SSL Handshake“ https://www.cloudflare.com/learning/ssl/what-happens-in-a-tls-handshake/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.] 3. „TLS 1.0 and TLS 1.1 Are No Longer Secure“ https://www.packetlabs.net/tls-1-1-no-longer-secure/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.] 4. „Deprecation of TLS 1.0“ https://www.comodo.com/e-commerce/ssl-certificates/tls-1-deprecation.php [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.] 5. „TLS Security 6: Examples of TLS Vulnerabilities and Attacks“ https://www.acunetix.com/blog/articles/tls-vulnerabilities-attacks-final-part/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.] 6. „What Is the POODLE Attack?“ https://www.acunetix.com/blog/web-security-zone/what-is-poodle-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.] 7. „Man in the middle (MITM) attack“ https://www.imperva.com/learn/application-security/man-in-the-middle-attack-mitm/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.] 8. „What Is the BEAST Attack“ https://www.acunetix.com/blog/web-security-zone/what-is-beast-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.] 9. „CRIME SSL/TLS attack“ https://www.acunetix.com/vulnerabilities/web/crime-ssl-tls-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.] 10. „SSL, GONE IN 30 SECONDS“ http://breachattack.com/#howitworks [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.] 11. „The Heartbleed Bug“ https://heartbleed.com/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6.] |

TLS 1.0 pažeidžiamumai

Turinys

1. Įvadas

2. TLS protokolas

2.1. TLS rankos paspaudimas

3. TLS 1.0 pažeidžiamumai

3.1. POODLE

3.2. BEAST

3.3. CRIME

3.4. BREACH

3.5. Heartbleed

4. Išvados

5. Literatūra

Įvadas

Transporto lygmens saugumo protokolas (angl. TLS(Transport Layer Security)) yra sukurtas komunikacijos saugumui naudojant kompiuterinį tinklą užtikrinti. Šis protokolas yra naudojamas informacijos kodavimui tarp aplikacijos ir serverio. TLS taipogi yra naudojamas elektroninių laiškų, žinučių, IP telefonijos (angl. VoIP(Voice over IP)) informacijos šifravime.

TLS kilo iš saugiųjų sujungimų lygmens (angl. SSL(Secure Socket Layers)) protokolo, kuris buvo sukurtas Netscape įmonės 1994 metais. SSL protokolo pagrindinė paskirtis buvo užtikrinti saugius interneto seansus. SSL 1.0 versija nebuvo oficialiai išleista dėl neatitinkamų saugumo reikalavimų. SSL 2.0 buvo išleistas 2011 metais, tačiau netrukus buvo pakeistas SSL 3.0 versija, kurios veikimo principu ir remiasi TLS protokolas.

TLS protokolas buvo pasiūlytas „Internet Engineering Task Force“ (IETF) organizacijos. Pirmoji jo versija buvo paskelbta 1999 metais. Kaip ir SSL protokolas, šis turi tris versijas. Pirmoji TLS 1.0 versija buvo SSL 3.0 patobulinimu. Skirtumai tarp TLS 1.0 ir SSL 3.0 nėra drastiški, tačiau pakankamai svarūs, kad šitie du protokolai veiktų nepriklausomai vienas nuo kito.

TLS protokolas

TLS protokolas atsako už šiuos veiksnius:

Šifravimas: užšifruoja siunčiamą informaciją;

Autentifikacija: užtikrina, kad informaciją perduodantys asmenys nėra apsimetėliai;

Sąžiningumas: užtikrina, kad perduodami duomenys nėra suklastoti.

Tam, kad internetinė svetainė arba aplikacija turėtų galimybę naudoti TLS protokolą, turi būti iš anksto sudiegtas TLS sertifikatas pagrindiniame serveryje. Šio protokolo sertifikatas yra išduodamas asmeniui arba organizacijai, kuriai priklauso domenas. Sugeneruotas sertifikatas turi savyje informaciją apie domeno savininką bei serverio viešąjį raktą.

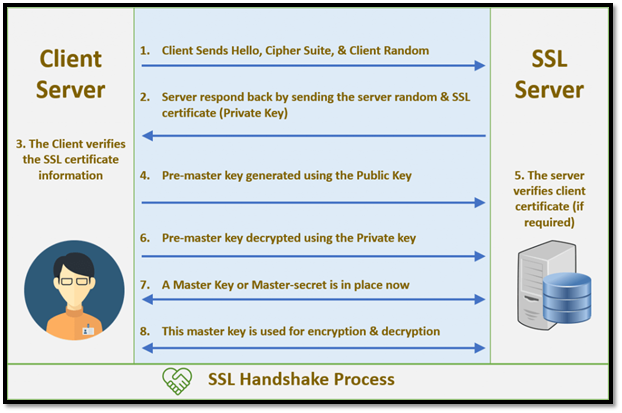

TLS rankos paspaudimas

TLS sujungimas yra inicijuojamas naudojant TLS rankos paspaudimą. Iniciacija prasideda tuomet, kai vartotojas nori pasiekti internetinę svetainę naudodamas hipertekstų persiuntimo protokolą (angl. HTTPS(Hypertext Transfer Protocol Secure)). Tokiu atveju naršyklė išsiunčia užklausą internetinės svetainės serveriui. TLS rankos paspaudimas taipogi įvyksta tada, kuomet kiti komunikavimo įrankiai naudoja HTTPS, pavyzdžiui IP telefonija arba DNS per HTTPS užklausos.

TLS rankos paspaudimas įvyksta po to, kai yra užmezgamas TCP ryšys su TCP rankos paspaudimo pagalba.

Vykstant TLS rankos paspaudimui, vartotojas ir serveris kartu atlieka nurodytus veiksmus:

- Nustatoma TLS protokolo versija;

- Nustatomi šifravimo algoritmai;

- Serverio autentifikacija naudojant serverio viešąjį raktą ir SSL sertifikato parašą;

- Generuojamas seanso raktas, kad būtų panaudota simetrinio rakto kriptografija po rankos paspaudimo pabaigos.

TLS rankos paspaudimą sudaro duomenų paketai arba pranešimai, kurie buvo sukeisti tarp vartotojo ir serverio.

TLS rankos paspaudimo žingsnių skaičius priklauso nuo dvejų šalių naudojamo rakto sukeitimo algoritmo ir šifravimo algoritmo. Dažniausiai yra naudojamas RSA viešojo rakto sukeitimo algoritmas, jo pavyzdys:

1. Vartotojo pasisveikinimo pranešimas: vartotojas inicijuoja rankos paspaudimą išsiųsdamas pasisveikinimo pranešimą serveriui. Pranešimą sudaro duomenys apie tai, kokią TLS protokolo versiją bei šifravimo algoritmus palaiko vartotojas ir atsitiktinai parinktų baitų eilutė;

2. Serverio pasisveikinimo pranešimas: kaip atsaką vartotojui, serveris siunčia pranešimą su SSL sertifikatu, pasirinktu šifravimo algoritmu ir atitinkamai atsitiktinai parinktų baitų eilutę, kurią sugeneravo serveris;

3. Autentifikacija: vartotojas patikrina gautą serverio SSL sertifikatą pasinaudodamas sertifikavimo institucija, kuri jį išdavė. Tai patvirtina, jog serveris yra autentiškas;

4. „Premaster secret“ pranešimas: vartotojas siunčia dar vieną atsitiktinai sugeneruotų baitų eilutę vadinamą „premaster secret“. Ši baitų eilutė yra šifruota su viešuoju raktu ir gali būti iššifruota serverio su privačiu raktu;

5. Privataus rakto panaudojimas: serveris iššifruoja „premaster secret“ pranešimą;

6. Seanso raktų generavimas: vartotojas ir serveris generuoja seanso raktus pasinaudodami savo prieš tai išsiųstomis baitų eilutėmis. Generavimo rezultatai turi sutapti;

7. Vartotojas pasiruošęs: vartotojas siunčia „pasiruošęs“ pranešimą, kuris yra šifruotas su seanso raktu;

8. Serveris pasiruošęs: serveris siunčia „pasiruošęs“ pranešimą, kuris yra šifruotas su seanso raktu;

9. Simetrinio rakto kriptografija atlikta: rankos paspaudimas atliktas, informacijos dalinimasis vyksta naudojant seanso raktus.

- 1 pav. TLS rankos paspaudimas

Kuomet duomenys yra užšifruoti ir autentifikuoti, jiems yra suteikiamas pranešimo autentifikacijos kodas (MAC). Gavėjas gali patikrinti MAC ir įsitikinti, jog gauti duomenys nėra suklastoti.

TLS 1.0 pažeidžiamumai

Mokėjimo kortelių pramonės apsaugos standartų tarybą (angl. PCI Council) 2018 metų birželio mėnesį pateikė organizacijoms pasiūlymą migruoti iš TLS 1.0 versijos į TLS 1.1 arba naujesnę. Tų pačių metų spalio mėnesį „Apple“, „Google“, „Microsoft“ ir „Mozilla“ paskelbė, jog pašalins TLS 1.0 ir 1.1 versijas 2020 metų kovo mėnesį.

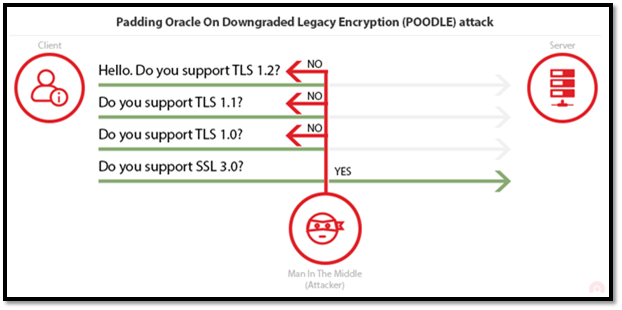

POODLE

„POODLE“ (Padding Oracle On Downgraded Legacy Encryption) yra vienas iš atakos tipų, paskelbtas 2014 metų spalį. Nors POODLE taikosi į SSL 3.0 protokolo versiją, tam tikri TLS 1.0/1.1 diegimai taipogi gali būti pažeisti dėl neatitinkamo užpildymo. Ši ataka vadovaujasi dviem įrankiais:

- Iki šiol kai kurie serveriai ir vartotojai vis dar naudoja senas SSL/TLS versijas;

- SSL 3.0 arba kitos protokolo versijos pažeidžiamumas, kuris yra susijęs su užpildymo blokavimu.

Vartotojas inicijuodamas rankos paspaudimą siunčia palaikomų SSL/TLS protokolų sąrašą. Tuo tarpu kibernetinis užpuolikas perima siunčiamų duomenų srautą atlikdamas „žmogaus viduryje“ (angl. MITM(man-in-the-middle)) ataką. Šios atakos dėka užpuolikas slapta perduoda ir keičia dviejų šalių, manančių, kad jos tiesiogiai bendrauja tarpusavyje, perduodamą informaciją. Tokių būdu piktavalis apsimeta esąs serveris, kol vartotojas nesutinka naudoti SSL 3.0 arba kitą pažeidžiamą protokolą.

- 2 pav. POODLE ataka

Šio protokolo pažeidžiamumas yra kriptografijos bloko šifro algoritme (angl. CBC(Cipher Block Chaining)). Bloko šifrai priima tik tuos blokus, kurie yra tam tikro ilgio. Jeigu paskutiniame bloke esančių duomenų skaičius nėra bloko kartotinis skaičius, likusi vieta yra užpildoma. Serveris ignoruoja užpildymo turinį ir tikrina užpildymo ilgį. Jeigu užpildymo ilgis yra tinkamas, serveris suteikia pranešimo autentifikacijos kodą (MAC). Tokiu būdu serveris negali patikrinti ar užpildymo turinis buvo pakeistas.

Užpuolikas gali iššifruoti užšifruotą bloką keisdamas užpildymo baitus ir stebėti serverio atsaką. Maksimalus užklausų skaičius SSL 3.0 protokolui, kad iššifruoti vieną baitą, yra 256. Naudojant automatizuotus įrankius, piktavalis gali gauti siunčiamų duomenų turinį.

BEAST

Naršyklės išnaudojimas prieš SSL/TLS (angl. BEAST(Browser Exploit Against SSL/TLS)) ataka buvo atskleista 2011 metų rugsėjį. Ši ataka gali būti panaudota naršyklėse, kurios naudoja SSL 3.0, TLS 1.0 arba senesnius protokolus. Užpuolikas gali iššifruoti tarp dviejų šalių siunčiamus duomenis pasinaudodamas kriptografijos bloko šifro algoritmo (angl. CBC(Cipher Block Chaining)) pažeidžiamumą.

Ši ataka vyksta iš vartotojo pusės, kuomet piktavalis naudoja MITM su tikslu įterpti paketą į TLS srautą. Tai suteikia galimybę atspėti inicializacijos vektorių (angl. IV(Initialization Vector)), kuris yra atsitiktinai sugeneruotas šifruotų duomenų pradžioje. Užpuolikas atsitiktinai parenka inicializacijos vektorių, kuris yra įskiepytas į pranešimą, ir lygina gautą rezultatą su blokų, kurį nori iššifruoti.

Tam, kad sėkmingai atlikti BEAST ataką, piktavalis privalo turėti prieigą prie aukos naršyklės, kadangi matydamas naršyklės HTML kodą gali atrasti sau reikalingą informaciją atakai atlikti.

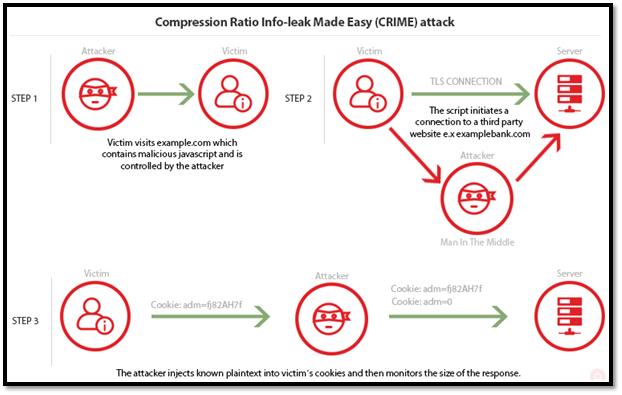

CRIME

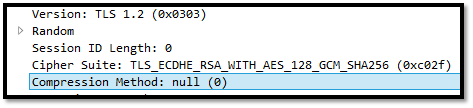

Glaudinimo santykio informacijos nutekėjimo ataka (angl. CRIME(Compression Ratio Info-leak Made Easy)) yra atliekama pasinaudojant vartotojo siunčiamo pasisveikinimo pranešimą serveriui. Glaudinimas naudojamas SSL/TLS protokole tam, kad apriboti siunčiamų duomenų kiekį per tam tikrą laiką. Užmegzti ryšį galima ir nenaudojant glaudinimo. Sumažinimas (angl. DEFLATE) yra dažnai naudojamas duomenų suspaudimo algoritmas šioje srityje.

Serveris atsakydamas į vartotojo atsiųstą pasisveikinimo pranešimą išsiunčia savo sugeneruotą pasisveikinimo pranešimą, kuriame yra nurodomas glaudinimo metodas.

- 3 pav. Serverio pasisveikinimo pranešime siunčiama informacija gauta „Wireshark“ įrankio dėka

Nagrinėjant 3 pav. esančią informaciją galima pastebėti, kad glaudinimo metodo reikšmė yra nulis. Tai reiškia, kad glaudinimo metodas nebus naudojamas.

Pagrindinis glaudinimo algoritmų veikimo principas yra tai, kad pasikartojančių baitų seka yra pakeičiama rodykle (angl. pointer) į pirmąjį objektą toje sekoje.

- 4 pav. Rodyklės priskyrimas naudojant glaudinimo algoritmą

Pavyzdžiui, užpuolikas nori gauti savo aukos slapuką (angl. cookie). Piktavalis žino, kad svetainė, kurią bando pasiekti vartotojas, sukuria seanso slapuką pavadinimu „x“. Užpuolikas žinodamas, kad „DEFLATE“ glaudinimo algoritmas pakeičia pasikartojančius baitus tuo pasinaudoja. Jis įskiepija į vartotojo slapuką tokius duomenis „Cookie:x=0“. Serveris savo ruožtu pridės tik „0“ reikšmę, kadangi „Cookie:x=“ jau buvo siunčiamas vartotojo slapuke ir yra pasikartojantis.

- 5 pav. CRIME ataka

Tokiu būdu užpuolikas po vieną prideda atsitiktines reikšmes stebėdamas atsako ilgį. Jeigu pridėjus reikšmę atsako ilgis sumažėjo, pridėta reikšmė buvo panaudota vartotojo slapuke. Kuomet pridėjus reikšmę atsako ilgis padidėja, ji nebuvo panaudota vartotojo slapuke.

- 6 pav. Slapuko reikšmių parinkimas ir atsako stebėjimas

BREACH

„BREACH“ (Browser Reconnaissance and Exfiltration via Adaptive Compression of Hypertext) atakos veikimo principas yra panašus į CRIME, tačiau ši ataka taikosi į hipertekstų persiuntimo protokolo (angl. HTTP(Hypertext Transfer Protocol)) glaudinimo algoritmus. Užpuolikas priverstinai užmezgą ryšį tarp vartotojo naršyklės ir svetainės, kurioje yra naudojamas TLS protokolas. Po to, kai ryšys buvo sėkmingai užmegztas, piktavalis stebi duomenų srautą tarp vartotojo ir serverio naudodamas MITM (man-in-the-middle) ataką.

Pažeidžiama internetinė programa turi atitikti šiuos reikalavimus:

- Aptarnaujama serverio, kuris naudoja HTTP glaudinimą;

- Atspindi vartotojo įvestį HTTP pranešimų dėka;

- Atspindi prieigos raktą HTTP pranešime.

Heartbleed

„Heartbleed“ yra „OpenSSL“ kriptografijos bibliotekos saugos klaida, kuri yra plačiai naudojama TLS protokole. Šis plėtinys yra naudojamas tam, kad išlaikyti užmegztą ryšį tarp dviejų funkcionuojančių šalių.

Vartotojas siunčia serveriui „Heartbeat“ signalą su duomenimis ir duomenų ilgių. Serveris savo ruožtu atsako į „Heartbeat“ signalą siųsdamas duomenis ir duomenų ilgį, kurį gavo iš vartotojo.

- 7 pav. „Heartbeat“ signalas

„Heartbleed“ veikimo principas buvo pagrįstas tuo, kad vartotojas išsiunčia klaidingą nurodytų duomenų ilgį, o serveris atsako su nurodytu duomenų ilgių ir jį atitinkančią atsitiktine informaciją iš savo duomenų bazės.

- 8 pav. „Heartbleed“ ataka

Atliekant tokius veiksmus, iš serverio galima gauti neskelbtinus duomenis su kurių pagalba užpuolikas gali stebėti visą duomenų srautą keliaujantį į serverį.

Išvados

SSL/TLS protokolai yra naudojami siunčiamiems duomenims apsaugoti. Duomenų apsauga priklauso ne tik nuo protokolo bei naudojamo serverio ar kitos įrangos konfigūravimo, bet ir nuo vartotojo atidumo ir kompetencijos.Efektyviausias būdas apsisaugoti nuo SSL/TLS atakų – atnaujinti naudojamo protokolo versiją. Egzistuoja numatyti saugumo standartai, kurie tiksliai apibrėžia kokius protokolus reikia naudoti, o kuriuos vengti.

Literatūra

1. „What is TLS (Transport Layer Security)?“ https://www.cloudflare.com/learning/ssl/transport-layer-security-tls/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.]

2. „What Happens in a TLS Handshake? | SSL Handshake“ https://www.cloudflare.com/learning/ssl/what-happens-in-a-tls-handshake/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.]

3. „TLS 1.0 and TLS 1.1 Are No Longer Secure“ https://www.packetlabs.net/tls-1-1-no-longer-secure/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.]

4. „Deprecation of TLS 1.0“ https://www.comodo.com/e-commerce/ssl-certificates/tls-1-deprecation.php [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.]

5. „TLS Security 6: Examples of TLS Vulnerabilities and Attacks“ https://www.acunetix.com/blog/articles/tls-vulnerabilities-attacks-final-part/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 5 d.]

6. „What Is the POODLE Attack?“ https://www.acunetix.com/blog/web-security-zone/what-is-poodle-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.]

7. „Man in the middle (MITM) attack“ https://www.imperva.com/learn/application-security/man-in-the-middle-attack-mitm/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.]

8. „What Is the BEAST Attack“ https://www.acunetix.com/blog/web-security-zone/what-is-beast-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.]

9. „CRIME SSL/TLS attack“ https://www.acunetix.com/vulnerabilities/web/crime-ssl-tls-attack/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.]

10. „SSL, GONE IN 30 SECONDS“ http://breachattack.com/#howitworks [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6 d.]

11. „The Heartbleed Bug“ https://heartbleed.com/ [Interaktyvus] [žiūrėta 2020 m. Gruodžio 6.]