Wi-Fi Protected Setup

1. Įvadas

WPS ( Wi-Fi Protected Setup) – leidžia vartotojui nesudėtingai sujungti naują Wi-Fi palaikantį prietaisą prie savo Wi-Fi tinklo. WPS protokolas nereikalauja vesti ilgų slaptažodžių. Mygtuko paspaudimo konfigūracija paprašo vartotojo paspausti norinčio prisijungiančio ir registruojančio prietaiso mygtukus dviejų minučių intervale (eng. Walk Time). Vartotojas gali pradėti šią seką nuo bet kurio iš dviejų prietaisų.

2. WPS

Registratoriaus nekintantis PIN ir užrakinimo rėžimas Registratoriai kurie naudoja statinę PIN žymą turi stebėti daugiakartinius nesėkmingus mėginimus prisijungti prie registratoriaus ir po įjungti užsirakinimo būklę. Po trijų nesėkmingų PIN autentifikavimo bandymų per 60s, Registratorius turi įjungti užrakinimo būseną 60 sekundžių. Registratorius gali likti užrakintas ir ilgesniam laikui priklausomai nuo apsaugos parametrų. Registratoriai kurie gauna WSC (Wi-Fi Simple Configuration) žinutę po M2 ir M4 žinutės turi įspėti vartotoją, kad įvestas PIN nėra teisingas ir neturi būti atliekami tolimesni PIN įvedimo mėginimai kol neįvestas teisingas PIN. Registratorius lieka užrakintas atitinkamą laiko tarpą ir turi atskirti neteisingus įvedimus naudojant tą patį PIN (neteisingą įvedimą) ir skirtingus PIN (puolant prieigos tašką). Registratoriai turi ilginti užrakinimo laiką priklausomai nuo įvedimo kartų. PIN sumos patikrinimo skaičiavimas WSC specifikacija aprašo abu vartotojo specifikuojamus PIN tipus į registratorių (mašininis PIN – ilgais skaičius kurio neįveda vartotojas). Nors ilgis ir nėra aprašytas, 4 arba 8 skaitmenys yra rekomenduojami abiem, numatytajam ir vartotojo nurodytai PIN reikšmėms. 8 skaitmenų PIN reikšmės reikalauja patikrinti sumą, bet vartotojo nurodyto PIN netikrinama (1 pav.). Registratorius taip žino ar PIN yra vartotojo įvestas ar standartinis. Kuomet prisijungiančio prietaiso PIN yra įvedamas į registratorių prieš M1 žinutės nusiuntimą, prisijungti mėginančiam prietaisui registratorius negali priskirti anoniminio PIN, prietaiso UUID (eng. Universally unique indentifier) ar PIN tipui. Jeigu registratorius vėliau gauna M1 žinutę iš mėginančio prisijungti prietaiso, registratorius negali nuspręsti ar įvestas PIN yra surištas su prisijungimu todėl negali pasirinkti PIN tipo.

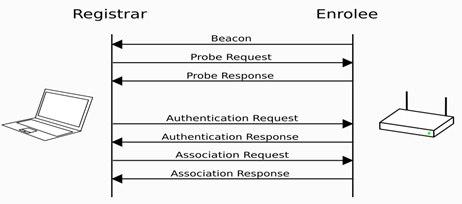

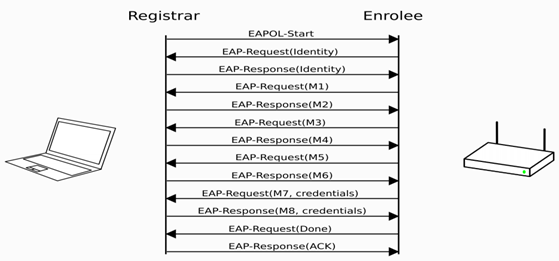

1 pav. WPS PIN formatai WSC 2.0 PIN metodo atpažinimo fazė Kaip parodyta 2 pav., WSC 1.0 PIN metodo atpažinimo fazė prašo prisijungiančiojo prietaiso, su kiekvienu WSC registratorium kuris yra pasiekiamas, pradėti registracijos protokolo siuntimą nuo M1 žinutės, norint atrasti registratorių kuris yra pasiruošęs šiam protokolui. PIN metodui, registratorius nebūtinai turi būti su įjungtu švyruriu (eng. Beacons) ir zondų atsakymu (Probe Responses).

2 pav. WPS PIN registratoriaus protokolo veikimas 3 pav. parodyta WSC 2.0 atpažinimo būsena kuri yra pakeista, kad leistų prisijungiančiam įtaisui lengviau atpažinti registratorių kuris jau yra paruošęs. Informacija apie prisijungiantį prietaisą yra laikoma M1 žinutėje, ji atsiunčiama prisijungiančiam WSC IE ir jo zondų prašymams. Prisijungiantys prietaisai turi funkciją paprašyti sub-elementų. Tai parodo prašymus prietaisų kurie mėgina prisijungti. Kitu atveju pradedama prietaisų paieška per dažnių diapazoną. Tai leidžia registruojančiam vartotojui stebėti norimus prisijungimus. Kai PIN yra įvedamas registratorius siunčia „SetSelectedRegistrar“ žinutę į prisijungiantį prietaisą su pasirinkto registratoriaus atributais ir MAC adresu (FF:FF:FF:FF:FF:FF). Registratorius papildomai prideda MAC adresą kuomet registratorius nežino prisijungiančio prietaiso MAC adreso. Pavyzdžiui jei registracijos protokolas pradėtas iš registratoriaus pusės.

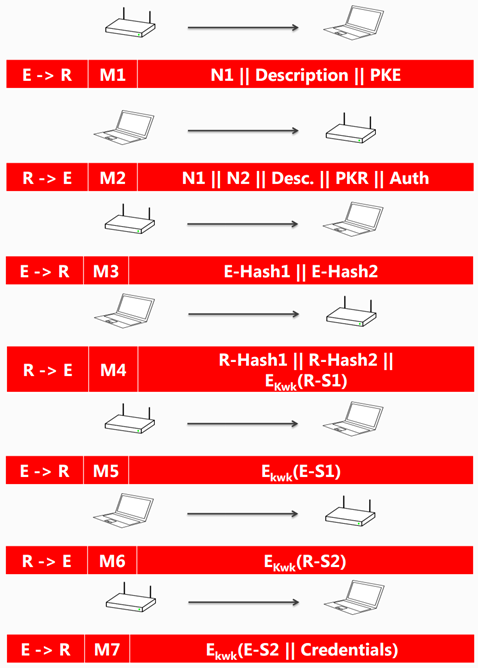

3 pav. WSC 2.0 PIN metodo atpažinimo fazė M1 žinutė siunčiama iš modemo į prisijungiantį prietaisą. Jį sudaro (4pav.) 128-bitų atsitiktinai sugeneruoti ženklai (N1), prietaiso parametrai, bei atviras modemo raktas (PKE). Kuomet prisijungiantis prietaisas gauna M1 žinutę jis sugeneruoja PKR ir N2. Tuomet išskaičiuojamas DHkey, Key Derivation Key ir išskiriami AuthKey, KeyWrapKey, EMSK. AuthKey – naudojamas autentikacijai registracijos protokolo žinutės (256 bitai). KeyWrapKey – naudojamas užšifravimui konfiguracinių duomenų (ConfigData) (128 bitai). EMSK (Extended Master Session Key) - jis naudojamas atskirti papildomai naudojamus raktus (256 bitai). M2 žinutė siunčiama iš prisijungiančio prietaiso į modemą. Jį sudaro N1, N2 (128 bitų atsitiktinai sugeneruoti ženklai iš prisijungiančio prietaiso), prietaiso parametrai, atviras prisijungiančio prietaiso raktas (PKR), Authkey (Auth = HMAC (M1||M)). M3 žinutė siunčiama iš modemo į prisijungiantį prietaisą. Ją sudaro E-Hash1 ir E-Has2. E-Hash1 = HMAC (E-S1||PSK1||PKE||PKR) E-Hash2 = HMAC (E-S2||PSK2||PKE||PKR) PSK1 sudaro pirmi 4 ženklai PIN kodo PSK2 sudaro paskutiniai 4 ženklai PIN kodo E-S1 ir E-S2 yra sudaryti iš 128 bitų atsitiktinių ženklų. M4 žinutė siunčiama iš prisijungiančio prietaiso į modemą. Ji sudaryta iš R-Hash1, R-Hash2, E(R-S1) R-Hash1 = HMAC(R-S1||PSK1||PKE||PKR) R-Hash2 = HMAC(R-S1||PSK2||PKE||PKR) R-S1 ir R-S2 sudaryti iš 128 bitų atsitiktinių ženklų. M4 žinutę dešifruoja prisijungiantis įtaisas su R-S1. Jis sutikrina ar visi duomenys sutampa. HMAC(R-S1||PSK1||PKE||PKR) = R-Hash1 M5 žinutę siunčia modemas į prisijungiantį prietaisą. Žinutę sudaro E(E-S1). Tuomet prisijungiantis prietaisas dešifruoja E-S1 ir sutikrina su HMAC(R-S1||PSK1||PKE||PKR) = R-Hash1. M6 žinutė siunčiama iš prisijungiančio prietaiso į modemą ir sutikrina R-S2 (kaip M5). M7 žinutė nusiunčia iš modemo E-S2 ir tinklo įgaliojimus.

4 pav. WPS prisijungimas

3. Išvados

WPS protokolas turi daug saugumo pažeidimų. Šiais laikais šis protokolas nėra naudojamas, prietaisai kurie naudoja šį protokolą turi išjungti WPS PIN funkciją norint padidinti prisijungimo taško saugumą.

4. Literatūros sąrašas

1. Aircrack-ng - WEP and WPA-PSK keys cracking program [žiūrėta 2015.03.16] Prieiga per internetą <http://www.aircrack-ng.org/>

2. Cowpatty - offline dictionary attack against WPA/3WPA2 networks [žiūrėta 2015.03.16] Prieiga per internetą <http://www.willhackforsushi.com/?page_id=50>

3. Wifite – automated wireless auditor [žiūrėta 2015.03.16] Prieiga per internetą <https://code.google.com/p/wifite/>