Windows ugniasienės ryšio saugumo taisyklės

Ryšio saugumas apima dviejų kompiuterių autentifikavimą prieš jiems pradedant susijungimą ir apsaugo informaciją siunčiamą tarp dviejų kompiuterių. Windows ugniasienė ir pažangi apsauga apima interneto protokolo apsaugos IPsec technologiją, kuri leidžia pasiekti ryšio saugumą naudojant rakto keitimą, autentifikavimą, duomenų vientisumą ir duomenų šifravimą. Ugniasienės taisyklės leidžia srautą per ugniasienę, tačiau neužtikrina srauto saugumo. Norint apsaugoti srautą su IPsec, galima sukurti kompiuterio ryšio apsaugos taisykles. Tačiau saugumo taisyklių sukūrimas neleidžia srauto per ugniasienę. Ryšio saugumo taisyklės nėra taikomos programoms ar paslaugoms, jos taikomos tarp kompiuterių, kurie sudaro du baigties taškus (endpoints).

Norėdami sukurti ryšio saugumo taisyklę:

Control panel -> Administrative Tools -> Windows Firewall with Advanced security

- Atsidariusio lango kairėje pusėje pasirenkame Connection Security Rules

- Actions kortelėje pasirenkame New Rule...

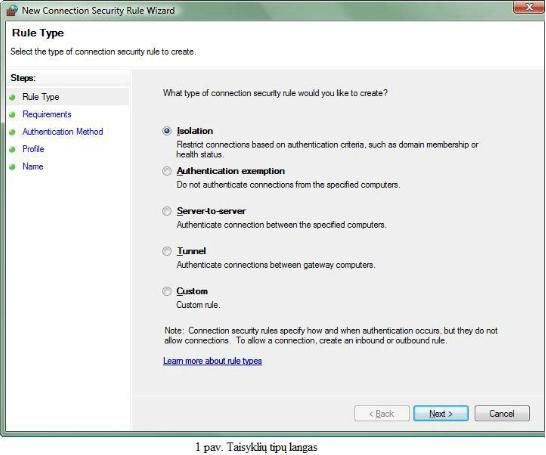

- Atsiveria taisyklių tipų puslapis, kuris pavaizduotas 1 pav. Jame galime pasirinkti norimos sukurti taisyklės tipą.

Ryšio saugumo taisyklės yra penkių tipų:

- Izoliacijos

- Autentifikavimo išimties

- Serveris – serveris

- Tunelio

- Išimties

Izoliacijos taisyklė

Izoliacijos taisyklė izoliuoja kompiuterius apribodama įeinančius ryšius remiantis autentiškumo kriterijais. Izoliacijos taisyklės leidžia įgyvendinti serverio arba domeno izoliavimo strategiją. Sukūrus izoliacijos taisyklę, pamatysime tokius vedlio langus:

Reikalavimai. Galima pasirinkti, kada autentiškumo reikia:

- Prašyti autentifikuotis įeinantiems ir išeinantiems susijungimams. Patvirtinti, kai tik įmanoma, tačiau autentifikavimas nebūtinas.

- Reikalauti autentifikavimo įeinantiems susijungimams ir prašyti autentifikavimo išeinantiems prisijungimams. Įeinantys susijungimai turi būti patvirtinti, kad būtų leisti. Išeinančius prisijungimus autentifikuoti, kai tik įmanoma, bet tai daryti nėra būtina.

- Reikalauti autentifikavimo įeinantiems ir išeinantiems ryšiams

Autentifikavimo metodas. Autentifikavimo metodai apibrėžia reikalavimus, kokiu būdu tapatybes bus tikrinamos prieš pradedant susijungimą. Galima rinktis iš šių autentifikavimo metodų:

Numatytasis. Šis pasirinkimas naudoja esamą kompiuterio numatytąjį pasirinkimą, nurodytą Windows ugniasienės properties puslapyje.

- Kompiuteris ir vartotojas (Kerberos V5). Šis metodas naudoja kompiuterio ir vartotojo pagrįstą Kerberos V5 autentifikavimą vartotojų prisijungimui prie kompiuterio apribojimui.

- Kompiuteris (Kerberos V5). Šis metodas naudoja Kerberos V5 autentifikavimą siekiant apriboti domeną naudojančių kompiuterių prisijungimą.

- Kompiuterių sertifikatas. Apriboti jungimosi galimybes kompiuteriams, kurie turi valdžios sertifikatus.

Išsamesnis. Šis parametras leidžia nustatyti kelis autentifikavimo metodus, kaip antai kompiuterinis sertifikatas, NTLMv2, ir pradinio bendrojo rakto.

Profile. Pasirenkamas profilis (domeno, viešojo, privataus sektoriaus), kuriame taisyklė bus taikoma.

Pavadinimas. Pasirinkto aprašymo pavadinimas, taisyklės ir tipas.

Autentifikavimo išimties taisyklė

Nereikia autentifikuotis jungiantis iš nurodytų kompiuterių. Norint sukurti autentifikavimo išimties taisyklę, reikia tik nurodyti kompiuterį ar jų grupę arba IP adreso diapazoną (kompiuterius) ir pateikti taisyklės pavadinimą bei aprašymą (neprivaloma). Galima naudoti autentifikavimo išimtį paskirtiems kompiuteriams, kuomet nereikalaujama identifikuotis kas kart. Kompiuteriai, kurių domenas izoliuotas gali „bendrauti“ su kompiuteriais įtrauktais į sąrašą, net jei jie negali identifikuotis. Galima nurodyti kompiuterių IP adresus, IP adreso sritis, potinklį, arba iš anksto nustatytą grupę. Kai kuriame autentiškumo išimties taisyklę, turime sukonfigūruoti nustatymus:

Laisvi kompiuteriai. Pridedami kompiuteriai, kurie atleidžiami nuo autentifikavimo. Galima pridėti kompiuterį pagal IP adresą arba IP adresų sritį, arba pagal numatytąjį šliuzą, ar DNS serverį.

Profilis. Pasirenkami profiliai (domeno, viešojo ir privataus sektoriaus), kur taisyklė bus taikoma.

Pavadinimas. Taisyklės pavadinimas ir jos nustatymų aprašas.

Serveris – serveris taisyklė

Serveris-serveris taisyklė apsaugo ryšį tarp nurodytų kompiuterių. Šis taisyklės tipas paprastai apsaugo ryšį tarp serverių. Kuriant taisyklę, reikia nurodyti tinklo parametrus, tarp kurių ryšys yra apsaugotas. Tada nurodomi autentiškumo reikalavimai ir tipai, kuriuos norima naudoti. Kuriant serveris-serveris taisyklę, reikia sukonfigūruoti nustatymus:

Baigties taškai. Nurodomi kompiuteriai, kurie yra dalis Endpoint 1 ir Endpoint 2. Pirmas pabaigos taškas gali būti visi kompiuteriai, kompiuteriai su nurodytais IP adresais, arba kompiuteriai, kurie pasiekiami per tam tikrą ryšio tipą (pvz., vietinio tinklo ar belaidžio ryšio). Endpoint 2 dalyje, gali būti visi kompiuteriai arba kompiuteriai su nurodytais IP adresais.

Reikalavimai. Pasirenkama, kada autentifikavimo reikia. Funkcijos yra tokios pačios kaip aprašytame izoliacijos taisyklės skyriuje.

Autentifikacijos metodas. Pasirenkamas autentiškumo tikrinimo metodas.

Profilis. Pasirenkami profiliai (domeno, viešojo ir privataus sektoriaus), kur taisyklė bus taikoma.

Pavadinimas. Taisyklės pavadinimas ir jos nustatymų aprašas.

Tunelio taisyklė

Tunelio taisyklė leidžia apsaugoti ryšį tarp šliuzo kompiuterių ir paprastai naudojama jungiantis tarp dviejų saugumo vartų internete. Kuriant tunelio taisyklę reikia nurodyti tunelio pabaigos taškus pagal IP adresą ir nurodyti autentifikavimo metodus:

Tunelio tipas. Nurodomas tunelio, kurį norime sukurti tipas: klientas-šliuzas, ar šliuzas-klientas, arba kitas. Taip pat galime nurodyti, ar srautas atėjęs į tunelio baigties tašką turi būti IP saugumo užtvirtintas antrą kartą tunelio taisykle, prieš perduodant srautą į kitą tunelio baigties tašką.

Reikalavimai. Nurodoma, ar tinklo srautas, einantis per tunelį turi būti patvirtintas, ir jei taip, ar autentiškumo yra prašoma ar reikalaujama.

Tunelio baigties taškai (endpoints). Nustatomas kompiuterio IP adresas arba kompiuterių IP adresų sritį, kurie skirti kaip šliuzai į kompiuterius, kurie yra dalis kiekvieno baigties taško - Endpoint 1 ir Endpoint 2. Taip pat pagal IP adresą nustatoma, kuris tunelio kompiuteris kiekviename baigties taške yra arčiausiai kitų kompiuterių tame baigties taške. Pasirinkimo galimybės šiame puslapyje priklauso nuo tunelio tipo, kurį pasirenkame pirmoje dalyje.

Autentifikacijos metodas. Pasirenkamas autentiškumo tikrinimo metodas.

Profilis. Pasirenkami profiliai (domeno, viešojo ir privataus sektoriaus), kur taisyklė bus taikoma.

Pavadinimas. Taisyklės pavadinimas ir jos nustatymų aprašas.

Išimties taisyklė

Išimties taisyklė yra naudojama norint autentifikuoti ryšį tarp dviejų baigties taškų, kai negalima nustatyti autentifikavimo taisyklių, naudojant jau aptartas taisykles, pateiktas ryšio saugumo taisyklių vedlyje. Reikia sukonfigūruoti nustatymus:

Baigties taškai. Nurodomi kompiuteriai, kurie yra dalis Endpoint 1 ir Endpoint 2. Pirmas pabaigos taškas gali būti visi kompiuteriai, kompiuteriai su nurodytais IP adresais, arba kompiuteriai, kurie pasiekiami per tam tikrą ryšio tipą (pvz., vietinio tinklo ar belaidžio ryšio). Endpoint 2 dalyje, gali būti visi kompiuteriai arba kompiuteriai su nurodytais IP adresais.

Reikalavimai. Pasirenkama, kada autentifikavimo reikia. Funkcijos yra tokios pačios kaip aprašytame izoliacijos taisyklės skyriuje.

Autentikacijos metodas. Pasirenkami autentifikavimo metodai. Funkcijos yra tokios pačios kaip aprašytame izoliacijos taisyklės skyriuje.

Protokolas ir prievadai. Nurodomas protokolas, ir TCP arba UDP šaltinio ir paskirties prievadai, kuriems taikoma ši ryšio saugumo taisyklė.

Profilis. Pasirenkami profiliai (domeno, viešojo ir privataus sektoriaus), kur taisyklė bus taikoma.

Pavadinimas. Taisyklės pavadinimas ir jos nustatymų aprašas.

Literatūra: http://technet.microsoft.com/en-us/library/cc725940%28WS.10%29.aspx