|

Dydis: 3194

Komentaras:

|

Dydis: 8398

Komentaras:

|

| Pašalinimai yra pažymėti taip. | Pridėjimai yra pažymėti taip. |

| Eilutė 1: | Eilutė 1: |

| == Žodis angliškai == Non-atomic dycription attack |

= Socialinė inžinerija = IT saugumo kontekste, socialinė inžinerija apibrėžia psichologinį manipuliavimą žmonėmis, siekiant atlikti tam tikrus veiksmus ar atskleisti konfidencialią informaciją, nenaudojant techninių ar fizinių įsilaužimo būdų. Dažniausiai tarnauja nelegaliems tikslams, tačiau pasitaiko atvejų, kai socialinė inžinerija naudojama skolų išieškotojų, privačių detektyvų, premijų medžiotojų ar sensacijų ieškančių žurnalistų. |

| Eilutė 4: | Eilutė 4: |

| ##Įrašykite terminą anglų kalba == Žodis Lietuviškai == ##Įrašykite lietuvišką termino vertimą nevienalyčio dešifravimo ataka |

== IT saugumo kultūra == Darbuotojų elgesys gali stipriai paveikti informacijos saugumą organizacijose. Buvo nustatyta, kad dažnai darbuotojai savęs nelaiko organizacijos informacinio saugumo užtikrinimo grandimi ir dažnai imasi veiksmų, kurie ignoruoja organizacijos informacinio saugumo kultūrą. Tyrimai rodo, kad būtina nuolat tobulinti informacijos saugumo kultūrą ir ją valdyti. |

| Eilutė 9: | Eilutė 7: |

| ---- | IT sistemos veikia pagal griežtai nustatytus algoritmus ir retai kada klysta ar persigalvoja. Tačiau žmogus turi įgimtą pasitikėjimą kitais ir tai dažnai priverčia suabejoti savo pasirinkimu. Per pastaruosius kelis metus socialinė inžinerija tapo masine saugos mechanizmų pažeidžiamumo problema. Blogiausia yra tai, kad visiškai apsisaugoti nuo šios atakos yra labai sunku arba beveik neįmanoma. Sekantis pavyzdys tai puikiai iliustruoja. |

| Eilutė 11: | Eilutė 9: |

| == Paaiškinimai == '''''Teorija:''''' |

Vienos Kolorado valstijos IT saugumo konsultavimo įmonės įkūrėjas Krisas Nikersonas atlikdavo vadinamus „red-team“ testus, kurių metu buvo simuliuojamas įsilaužimas į kompaniją, naudojant socialinę inžineriją, kad būtų išryškinti kompanijos pažeidžiamumai. Vieno šių testų metu buvo pasinaudota vykstančių renginių informacija, informacija socialiniuose tinkluose ir $4 vertės „Cisco“ marškinėliais, pirktais dėvėtų prekių parduotuvėje. Marškinėliai jam padėjo įtikinti kitus darbuotojus, jog jis yra „Cisco“ darbuotojas, atvykęs techniniais klausimais. Vos patekęs į vidų, Nikersonas jau galėjo įsileisti kitus „red-team“ narius į pastatą. Vėliau užteko atitinkamose vietose padėti užkrėstas USB atmintines, ko pasėkoje buvo įsilaužta į kompanijos tinklą, nepaisant to, kad jis visą laiką buvo stebimas kitų kompanijos darbuotojų. |

| Eilutė 14: | Eilutė 11: |

| SSH (Secure shell) – tai tinklo protokolas, aprašantis apsaugotą kliento prisijungimą prie serverio aplinkos (shell) ir komandų vykdymą. SSH buvo sukurtas kaip alternatyva Telnet ir kitiems nesaugiems prisijungimo protokolams, kuriais vartotojo siunčiama informacija - vardai, slaptažodžiai ir komandos, siunčiami atviru tekstu, kuris gali būti lengvai perimtas. SSH naudojamas šifravimas užtikrina duomenų saugumą ir vientisumą perduodant juos nesaugiais tinklais. | == Atakų tipai == === Pretekstas (angl. pretexting) === Tai socialinės inžinerijos sritis, kai atakos organizatorius meluoja, kad išgautų reikalingą informaciją. Naudojamas išgalvotas scenarijus, kuomet atakuojantysis apsimeta, kad jam reikalinga informacija, jog patvirtintų asmens tapatybę, taip aukai sukuriant teisėtumo iliuziją. Gavus pasitikėjimą pereinama prie asmeninių klausimų, tokių kaip socialinio draudimo numeris, mamos mergautinė pavardė, gimimo vieta ir pan. |

| Eilutė 16: | Eilutė 15: |

| AES (Advanced Encryption Standard) – pažangus šifravimo standartas, šifravimo algoritmas. Dar vadinamas Rijndael algoritmu. Rijndael yra blokinis simetrinis algoritmas. Šifravimo raktai gali būti 128, 192, arba 256 bitų ilgio, o blokų ilgis gali būti 128, 192 arba 256 bitų. | Ši technika gali būti naudojama prieš įmones, norint gauti konfidencialius klientų duomenis, kaip sąskaitų išrašai ar telefonų išklotinės tiesiogiai iš organizacijos atstovų. Gauta informacija gali būti naudojama vėlesnėms atakoms prieš aukštesnio rango darbuotojus, nes pasitikėjimo ir teisėtumo iliuzija dar labiau sustiprinama. |

| Eilutė 18: | Eilutė 17: |

| '''''Ataka: ''''' | 2005 m. privačių tyrėjų sėkmingai panaudota prieš HP, siekiant išgauti konfidencialius įmonės ateities planus, kurie buvo paskelbti žiniasklaidoje. |

| Eilutė 20: | Eilutė 19: |

| Pavyzdžiu laikysime SSH „binary packet“ protokolo ataką. | === Fišingas (angl. phishing) === Turbūt populiariausia socialinės inžinerijos ataka. Sukčiavimo būdu yra išgaunama reikalinga informacija. Naudojami falsifikuoti elektroniniai laiškai, kuriuose nukreipiama į falsifikuotas interneto svetainės. Dažniausiai nukenčia bankai ir jų klientai bei kitos finansines paslaugas siūlančios bendrovės. Sukuriama iliuzija, jog laiškas yra oficialus. Jame yra nuoroda į tariamai oficialų puslapį, kuriame reikia suvesti savo prisijungimo duomenis. Vienas išskirtinių [[Phishing]]'o bruožų – grasinimas, kad skubiai neatlikus prašomų veiksmų bus numatyti griežti padariniai. Puslapių ir elektroninio pašto adresai yra identiški originaliems arba paslėpti, taip bandant sukelti pasitikėjimą. Kitas svarbus bruožas yra tai, jog laiškai siunčiami masiškai ir niekada nekonkretizuojama kliento informacija. |

| Eilutė 22: | Eilutė 22: |

| SSH naudoja „binary packet“ protokolą pranešimų siuntimui tarp kliento ir serverio. SSH naudoja vadinamą šifravimo ir po to „MAC“ taikymo mechanizmą, tai reiškia, kad kartu su paketu siunčiamas MAC sudarytas iš duomenų bloko. Tipinis SSH paketas susideda iš eilės numerio, paketo ilgio, duomenų lauko bei priedo lauko (pad). Visa tai šifruojama naudojant „CBC“ šifravimą. Tačiau pagrindinė šio paketo savybė leidžianti vykti atakoms yra paketo dekodavimas. Paketo dekodavimas vyksta pirmiausia atkoduojant bloko ilgio lauką, po to nuskaitant tiek paketų kiek parodo bloko ilgio laukas ir tik tada vyksta MAC tikrinimas ir jei randama klaida išsiunčiamas kaidos pranešimas. Taigi šiame procese nėra įmanoma patikrinti ar bloko ilgio laukas yra teisingas, nes jis iššifruojamas prie iššifruojant visą bloką. Taigi jeigu piktavalis perima vieno bloko ilgio pranešimą kuriame yra norimas atpažinti pranešimas „P“ užkoduotas raktu „R“. B = AES(R, P). Taigi piktavalis turėdamas perimtą bloko ilgio pranešimą įterpia tą pranešima į duomenų bloko pradžia ir siunčia serveriui. Serveris iššifruoja pirmus bloko bitus laikydamas, kad tai yra bloko ilgis ir tikisi gauti tokio ilgio pranešimą. Taigi piktavalis siunčia serveliui viena baitą per vieną kartą paeiliui tol kol serveris gauną reikiamą baitų kiekį, dešifruoja visą bloką, patikrina „MAC“ ir žinoma siunčia klaidą. Tačiau piktavalis skaičiuodamas kiek baitų priėmė serveris sužino kokia pirmųjų 32 bitų reikšmė. Taigi naudodamas šia ataką piktavalis gali sužinoti kiekvieno bloko pirmus 32 bitus. | {{attachment:phishing-example.jpg}} |

| Eilutė 24: | Eilutė 24: |

| {{attachment:4.jpg}} | ==== Telefoninis fišingas (angl. vishing) ==== Kažkuo panašu į Lietuvoje paplitusius telefoninius sukčius. Yra naudojama išgauti konfidencialią informaciją. Dažnai naudojamasi [[Voice over internet protocol]] paslaugomis, tai padeda automatizuoti procesą bei suteikia galimybę suklastoti skambintojo ID (pvz. policijos, banko ar kt.). Atsiliepusi auka nukreipiama į „banką“ ar kitą instituciją, kur paprašoma suvesti PIN kodus ar kitą konfidencialią informaciją. Įdomu, jog sistema specialiai atmetinėja aukos suvedamus slaptažodžius, tokiu būdu atskleidžiant daugiau nei viena slaptažodį. |

| Eilutė 26: | Eilutė 27: |

| Veiksmingi būdi kovoti prieš šia ataką: naudoti vienalytes sistemas kurioje visas paketas iššifruojamas iš karto. Nenaudoti šifravimo bloko ilgio laukui. Naudoti papildoma MAC kuris būtų skirtas tik bloko ilgio laukui. | === Tikslinis fišingas (angl. spear phishing) === Labai panašus į paprastą fišingą, tačiau turi esminį skirtumą: fišingo atveju yra masiškai siunčiami nekonkretizuoti laiškai su intencija, kad užkibs mažas procentas žmonių; tikslinio fišingo atveju – laiškai yra kur kas labiau konkretizuoti ir nukreipti prieš konkrečią organizaciją ar asmenį. Yra renkama informacija apie potencialią auką, todėl ši fišingo atmaina yra žymiai pavojingesnė. Tikimybė, kad atidarytame laiške bus paspausta nuoroda ar failas, fišingo atveju siekia 5%, kai tikslinio fišingo atveju – 50%. {{attachment:spear-phishing.png}} |

| Eilutė 28: | Eilutė 30: |

| == Literatūra == | === Masalas (angl. baiting) === Šis socialinės inžinerijos modelis remiasi žmogaus godumu ir smalsumu. Dar yra vadinama realiu Trojos arkliu, nes yra naudojami fiziniai daiktai. Pvz. sukuriamas apkrėstas CD ar USB su kompanijos logotipu ir viliojančiu užrašu ant jo, kuris specialiai pametamas organizacijos lifte, paliekamas priimamajame arba kitur. Darbuotojų smalsumas, radus paliktą laikmeną, nugalės ir galiausiai darbuotojas atsidarys užkrėstą laikmeną. Yra atlikta keli eksperimentai, „pametant“ USB laikmenas tam tikrose teritorijose ir stebint, kiek žmonių jas paims ir atsidarys. Vieno tyrimo duomenimis buvo paimti 98% „pamestų“ laikmenų, iš kurių buvo atidaryta 45%. |

| Eilutė 30: | Eilutė 33: |

| 1. http://lt.wikipedia.org/wiki/SSH | === „Watering hole“ ataka === Šioje atakos strategijoje auka turi priklausyti kokiai nors grupei (organizacijai, regionui). Atakuojantysis išanalizuoja ar atspėja, kokiuose tinklalapiuose grupė dažniausiai lankosi ir apkrečia vieną ar daugiau šių tinklalapių kenkėjiška programine įranga. Galų gale kažkas iš šios grupės bus apkrėstas. Programinė įranga dažniausiai renka informaciją apie apkrėstą vartotoją ir yra nukreipiama būtent prieš konkrečius IP adresus, kas apsunkina tokių atakų aptikimą. Apkrėsti puslapiams dažniausiai naudojami 0-day pažeidžiamumai. {{attachment:water-hole-attack.png}} |

| Eilutė 32: | Eilutė 36: |

| 2. http://lt.wikipedia.org/wiki/AES | === Quid pro quo === Šios atakos esmė yra „kažkas už kažką“. Pavyzdžiui atakuojantysis skambina visiems iš eilės organizacijos darbuotojams, teikdamas, jog perskambina atgal dėl kažkokios techninės problemos sprendimo. Galų gale atakuojantysis pataikys į kažką, kas susiduria su tokia problema. Tuomet sukčius „padės“ išspręsti kilusią problemą, kurios sprendimo metu darbuotojas turės suteikti priėjimą prie reikiamų duomenų arba įdiegs kenkėjišką programinę įrangą. |

| Eilutė 34: | Eilutė 39: |

| 3. Stanford University online Cryptography course | === Pasitikėjimas (angl. tailgating) === Ši ataka įgyvendinama sunkiausiai ir atrodo mažai kuo susijusi su kibernetiniais nusikaltimais, tačiau atakos tikslas išlieka tas pats – konfidenciali informacija. Dažniausiai naudojama patekti į pastatus, kuriuose yra įėjimo kontrolė. Žmogus, apsimetęs darbuotoju seka iš paskos tikram darbuotojui ir prašo palaikyti duris, kol jis pateks vidun. Arba apsimeta, kad pamiršo įėjimo kortelę, ar ją kažkas pavogė. O jau patekus į vidų „kolegos“ galima prašyti pasiskolinti kompiuterį ir jame įdiegti kenkėjišką programinę įrangą. === Literatūros sąrašas === 1. https://us.norton.com/internetsecurity-emerging-threats-what-is-social-engineering.html 2. https://en.wikipedia.org/wiki/Social_engineering_(security) 3. http://psichika.eu/blog/kas-yra-socialine-inzinerija/ 4. https://www.csoonline.com/article/2123704/fraud-prevention/social-engineering--anatomy-of-a-hack.html?nsdr=true 5. http://searchcio.techtarget.com/definition/pretexting |

Socialinė inžinerija

IT saugumo kontekste, socialinė inžinerija apibrėžia psichologinį manipuliavimą žmonėmis, siekiant atlikti tam tikrus veiksmus ar atskleisti konfidencialią informaciją, nenaudojant techninių ar fizinių įsilaužimo būdų. Dažniausiai tarnauja nelegaliems tikslams, tačiau pasitaiko atvejų, kai socialinė inžinerija naudojama skolų išieškotojų, privačių detektyvų, premijų medžiotojų ar sensacijų ieškančių žurnalistų.

IT saugumo kultūra

Darbuotojų elgesys gali stipriai paveikti informacijos saugumą organizacijose. Buvo nustatyta, kad dažnai darbuotojai savęs nelaiko organizacijos informacinio saugumo užtikrinimo grandimi ir dažnai imasi veiksmų, kurie ignoruoja organizacijos informacinio saugumo kultūrą. Tyrimai rodo, kad būtina nuolat tobulinti informacijos saugumo kultūrą ir ją valdyti.

IT sistemos veikia pagal griežtai nustatytus algoritmus ir retai kada klysta ar persigalvoja. Tačiau žmogus turi įgimtą pasitikėjimą kitais ir tai dažnai priverčia suabejoti savo pasirinkimu. Per pastaruosius kelis metus socialinė inžinerija tapo masine saugos mechanizmų pažeidžiamumo problema. Blogiausia yra tai, kad visiškai apsisaugoti nuo šios atakos yra labai sunku arba beveik neįmanoma. Sekantis pavyzdys tai puikiai iliustruoja.

Vienos Kolorado valstijos IT saugumo konsultavimo įmonės įkūrėjas Krisas Nikersonas atlikdavo vadinamus „red-team“ testus, kurių metu buvo simuliuojamas įsilaužimas į kompaniją, naudojant socialinę inžineriją, kad būtų išryškinti kompanijos pažeidžiamumai. Vieno šių testų metu buvo pasinaudota vykstančių renginių informacija, informacija socialiniuose tinkluose ir $4 vertės „Cisco“ marškinėliais, pirktais dėvėtų prekių parduotuvėje. Marškinėliai jam padėjo įtikinti kitus darbuotojus, jog jis yra „Cisco“ darbuotojas, atvykęs techniniais klausimais. Vos patekęs į vidų, Nikersonas jau galėjo įsileisti kitus „red-team“ narius į pastatą. Vėliau užteko atitinkamose vietose padėti užkrėstas USB atmintines, ko pasėkoje buvo įsilaužta į kompanijos tinklą, nepaisant to, kad jis visą laiką buvo stebimas kitų kompanijos darbuotojų.

Atakų tipai

Pretekstas (angl. pretexting)

Tai socialinės inžinerijos sritis, kai atakos organizatorius meluoja, kad išgautų reikalingą informaciją. Naudojamas išgalvotas scenarijus, kuomet atakuojantysis apsimeta, kad jam reikalinga informacija, jog patvirtintų asmens tapatybę, taip aukai sukuriant teisėtumo iliuziją. Gavus pasitikėjimą pereinama prie asmeninių klausimų, tokių kaip socialinio draudimo numeris, mamos mergautinė pavardė, gimimo vieta ir pan.

Ši technika gali būti naudojama prieš įmones, norint gauti konfidencialius klientų duomenis, kaip sąskaitų išrašai ar telefonų išklotinės tiesiogiai iš organizacijos atstovų. Gauta informacija gali būti naudojama vėlesnėms atakoms prieš aukštesnio rango darbuotojus, nes pasitikėjimo ir teisėtumo iliuzija dar labiau sustiprinama.

2005 m. privačių tyrėjų sėkmingai panaudota prieš HP, siekiant išgauti konfidencialius įmonės ateities planus, kurie buvo paskelbti žiniasklaidoje.

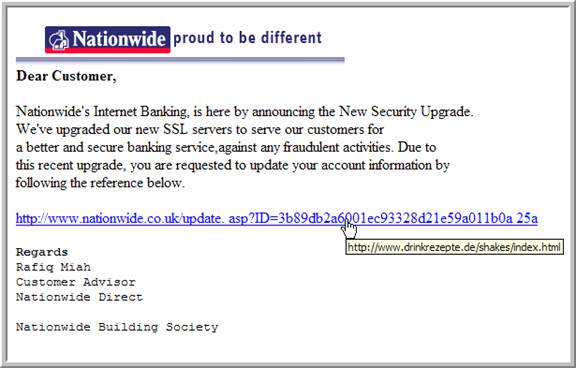

Fišingas (angl. phishing)

Turbūt populiariausia socialinės inžinerijos ataka. Sukčiavimo būdu yra išgaunama reikalinga informacija. Naudojami falsifikuoti elektroniniai laiškai, kuriuose nukreipiama į falsifikuotas interneto svetainės. Dažniausiai nukenčia bankai ir jų klientai bei kitos finansines paslaugas siūlančios bendrovės. Sukuriama iliuzija, jog laiškas yra oficialus. Jame yra nuoroda į tariamai oficialų puslapį, kuriame reikia suvesti savo prisijungimo duomenis. Vienas išskirtinių Phishing'o bruožų – grasinimas, kad skubiai neatlikus prašomų veiksmų bus numatyti griežti padariniai. Puslapių ir elektroninio pašto adresai yra identiški originaliems arba paslėpti, taip bandant sukelti pasitikėjimą. Kitas svarbus bruožas yra tai, jog laiškai siunčiami masiškai ir niekada nekonkretizuojama kliento informacija.

Telefoninis fišingas (angl. vishing)

Kažkuo panašu į Lietuvoje paplitusius telefoninius sukčius. Yra naudojama išgauti konfidencialią informaciją. Dažnai naudojamasi Voice over internet protocol paslaugomis, tai padeda automatizuoti procesą bei suteikia galimybę suklastoti skambintojo ID (pvz. policijos, banko ar kt.). Atsiliepusi auka nukreipiama į „banką“ ar kitą instituciją, kur paprašoma suvesti PIN kodus ar kitą konfidencialią informaciją. Įdomu, jog sistema specialiai atmetinėja aukos suvedamus slaptažodžius, tokiu būdu atskleidžiant daugiau nei viena slaptažodį.

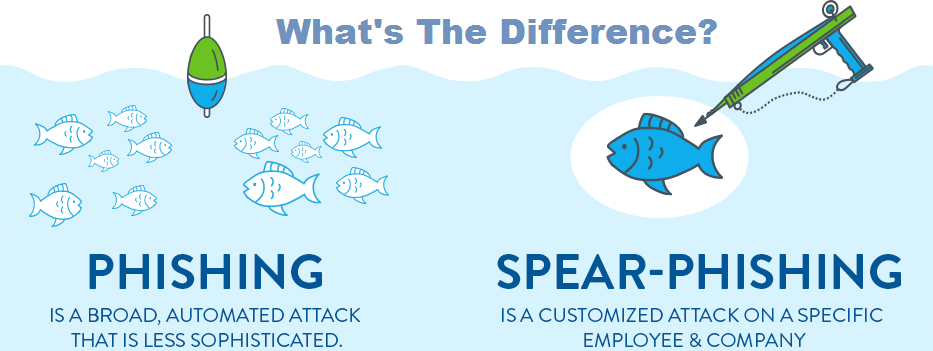

Tikslinis fišingas (angl. spear phishing)

Labai panašus į paprastą fišingą, tačiau turi esminį skirtumą: fišingo atveju yra masiškai siunčiami nekonkretizuoti laiškai su intencija, kad užkibs mažas procentas žmonių; tikslinio fišingo atveju – laiškai yra kur kas labiau konkretizuoti ir nukreipti prieš konkrečią organizaciją ar asmenį. Yra renkama informacija apie potencialią auką, todėl ši fišingo atmaina yra žymiai pavojingesnė. Tikimybė, kad atidarytame laiške bus paspausta nuoroda ar failas, fišingo atveju siekia 5%, kai tikslinio fišingo atveju – 50%.

Masalas (angl. baiting)

Šis socialinės inžinerijos modelis remiasi žmogaus godumu ir smalsumu. Dar yra vadinama realiu Trojos arkliu, nes yra naudojami fiziniai daiktai. Pvz. sukuriamas apkrėstas CD ar USB su kompanijos logotipu ir viliojančiu užrašu ant jo, kuris specialiai pametamas organizacijos lifte, paliekamas priimamajame arba kitur. Darbuotojų smalsumas, radus paliktą laikmeną, nugalės ir galiausiai darbuotojas atsidarys užkrėstą laikmeną. Yra atlikta keli eksperimentai, „pametant“ USB laikmenas tam tikrose teritorijose ir stebint, kiek žmonių jas paims ir atsidarys. Vieno tyrimo duomenimis buvo paimti 98% „pamestų“ laikmenų, iš kurių buvo atidaryta 45%.

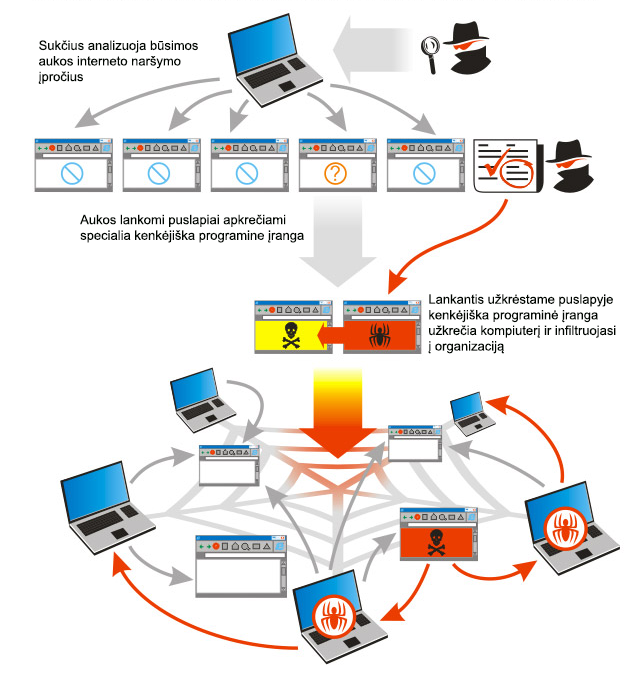

„Watering hole“ ataka

Šioje atakos strategijoje auka turi priklausyti kokiai nors grupei (organizacijai, regionui). Atakuojantysis išanalizuoja ar atspėja, kokiuose tinklalapiuose grupė dažniausiai lankosi ir apkrečia vieną ar daugiau šių tinklalapių kenkėjiška programine įranga. Galų gale kažkas iš šios grupės bus apkrėstas. Programinė įranga dažniausiai renka informaciją apie apkrėstą vartotoją ir yra nukreipiama būtent prieš konkrečius IP adresus, kas apsunkina tokių atakų aptikimą. Apkrėsti puslapiams dažniausiai naudojami 0-day pažeidžiamumai.

Quid pro quo

Šios atakos esmė yra „kažkas už kažką“. Pavyzdžiui atakuojantysis skambina visiems iš eilės organizacijos darbuotojams, teikdamas, jog perskambina atgal dėl kažkokios techninės problemos sprendimo. Galų gale atakuojantysis pataikys į kažką, kas susiduria su tokia problema. Tuomet sukčius „padės“ išspręsti kilusią problemą, kurios sprendimo metu darbuotojas turės suteikti priėjimą prie reikiamų duomenų arba įdiegs kenkėjišką programinę įrangą.

Pasitikėjimas (angl. tailgating)

Ši ataka įgyvendinama sunkiausiai ir atrodo mažai kuo susijusi su kibernetiniais nusikaltimais, tačiau atakos tikslas išlieka tas pats – konfidenciali informacija. Dažniausiai naudojama patekti į pastatus, kuriuose yra įėjimo kontrolė. Žmogus, apsimetęs darbuotoju seka iš paskos tikram darbuotojui ir prašo palaikyti duris, kol jis pateks vidun. Arba apsimeta, kad pamiršo įėjimo kortelę, ar ją kažkas pavogė. O jau patekus į vidų „kolegos“ galima prašyti pasiskolinti kompiuterį ir jame įdiegti kenkėjišką programinę įrangą.

Literatūros sąrašas

1. https://us.norton.com/internetsecurity-emerging-threats-what-is-social-engineering.html

2. https://en.wikipedia.org/wiki/Social_engineering_(security)