|

Dydis: 2795

Komentaras:

|

← Versija 11 nuo 2019-04-01 17:17:10 ⇥

Dydis: 5272

Komentaras:

|

| Pašalinimai yra pažymėti taip. | Pridėjimai yra pažymėti taip. |

| Eilutė 2: | Eilutė 2: |

| Secure Shell | '''Secure Shell''' |

| Eilutė 5: | Eilutė 5: |

| SSH | '''SSH''' |

| Eilutė 8: | Eilutė 8: |

| "Saugus apvalkalas" | '''"Saugus apvalkalas"''' |

| Eilutė 12: | Eilutė 12: |

| SSH (Secure Shell) yra protokolas, skirtas kliento prisijungimui prie serverio aplinkos (shell). | SSH (''Secure Shell'') yra taikomojo sluoksnio tinklo protokolas, leidžiantis nuotolinių būdų valdyti operacinę sistemą ir TCP jungčių tuneliavimą (pvz., failų perdavimui). Funkcionalumas panašus į protokolus „Telnet“ ir „rlogin“, tačiau, skirtingai nuo jų, šifruoja visą srautą, įskaitant perduodamus slaptažodžius. ---- == Panaudojimas == * SMTP protokolui * Fаilų perdаvimui * Nаršymui internete * Chаt‘аm * Virtuаliаm terminаlui * Nuotoliniаm vаldymui * Ir t.t. |

| Eilutė 16: | Eilutė 26: |

| SSH (Secure Shell) yra protokolas, skirtas kliento prisijungimui prie serverio aplinkos (shell). Standartinis TCP protokolų šeimos prievadas, naudojamas SSH, yra 22. SSH protokolas naudojasi SSL šifravimo ir duomenų perdavimo tinklu sistema. SSH protokolas labai plačiai naudojamas specialiose programose, skirtose saugiai prisijungti prie nutolusio kompiuterio (serverio). SSH yra labai plačiai naudojamas, nes apsaugo slaptažodžius nuo jų perėjimo tinkle, nes SSH naudoja šifravimą, todėl konfidenciali informacija nekeliauja atviru tekstu. SSH taip pat padeda išvengti IP paketų klastojimo, nes šifravimo mechanizmas paremtas slapto/viešo rakto metodika. Taip pat SSH naudojamas išvengti IP paketų nukreipimo, DNS klastojimo ir manipuliavimo duomenimis. Plačiausiai SSH yra taikomas prisijungimams prie nutolusio serverio, failų įkėlimui nutolusį serverį, darbui nutolusiame ševeryje, TCP protokolų persiuntimui (tuneliavimui) ir autentifikavimui naudojant slaptą/viešą raktą. SSH tuneliavimo funkcija naudojama dviem mazgam sujungti sukuriant tarp jų saugų kanalą. Šiuo kanalu persiunčiami nesaugių TCP protokolų duomenys. Tai atliekama nustatant SSH klientą (programą) taip, kad ji klausytųsi tam tikro prievado. Visi duomenys, atėję į nustatytą prievadą saugiu SSH kanalu persiunčiami į nutolusį SSH serverį. Iš serverio duomenys perduodami į paskirties vietą. Naudojant SHH protokolą galima kelių tipų autentifikavimas. Autentifikavimas pagal slaptažodį turi vieną pagrindinį trūkumą – slaptažodžiai ne visuomet būna pakankamai saugūs, nes juos dažnai būna lengva atspėti. Autentifikavimas pagal kompiuterių adresus yra pakankamai nesaugus, nes galima suklastoti adresą. Didžiausią saugumo lygį suteikia autentifikavimas pagal slaptą/viešą raktą. Ši metodą yra sudėtingiau naudoti, nei prieš tai išvardintus metodus, tačiau jo teikiami privalumai nusveria trūkumus. Privataus/viešo rakto sistema pagrįsta pakankamai nesudėtingu principu. Yra naudojamas viešas raktas, kurį turi visi serveriai, į kuriuos jungiasi vartotojas. Slaptas raktas žinomas tik vartotojui ir saugomas tik jo kompiuteryje. Slaptam raktui apsaugoti naudojama slapta frazė (passphrase). Į tinklą nepatenka nei slaptas raktas, nei slapta frazė, todėl šis metodas yra gerokai saugesnis, nei autentifikavimas naudojant slaptažodį. |

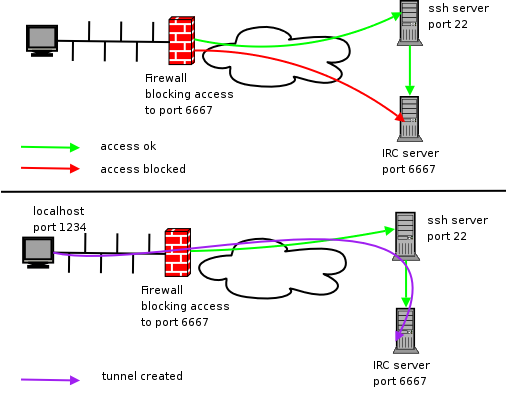

'''SSH (''Secure Shell'')''' yra [[http://www.tinklusaugumas.lt/cgi-bin/moin.py/Protocol|protokolas]], skirtas kliento prisijungimui prie serverio aplinkos (''shell''). Standartinis TCP protokolų šeimos prievadas, naudojamas SSH, yra 22. SSH protokolas naudojasi [[http://www.tinklusaugumas.lt/cgi-bin/moin.py/SSL%20sertificates|SSL]] šifravimo ir duomenų perdavimo tinklu sistema. SSH protokolas labai plačiai naudojamas specialiose programose, skirtose saugiai prisijungti prie nutolusio kompiuterio (serverio). SSH yra labai plačiai naudojamas, nes apsaugo slaptažodžius nuo jų perėjimo tinkle, nes SSH naudoja šifravimą, todėl konfidenciali informacija nekeliauja atviru tekstu. SSH taip pat padeda išvengti duomenų klastojimo klastojimo, nes šifravimo mechanizmas paremtas slapto/viešo rakto metodika. Taip pat SSH naudojamas išvengti [[http://www.tinklusaugumas.lt/cgi-bin/moin.py/Internet%20Protocol|IP]] paketų nukreipimo, [[http://www.tinklusaugumas.lt/cgi-bin/moin.py/Domain%20Name%20System|DNS]] klastojimo ir manipuliavimo duomenimis. ||~+Plačiausiai SSH yra taikomas prisijungimams prie nutolusio serverio, failų įkėlimui nutolusį serverį, darbui nutolusiame ševeryje, TCP protokolų persiuntimui (tuneliavimui) ir autentifikavimui naudojant slaptą/viešą raktą. SSH tuneliavimo funkcija naudojama dviem mazgam sujungti sukuriant tarp jų saugų kanalą. Šiuo kanalu persiunčiami nesaugių TCP protokolų duomenys. Tai atliekama nustatant SSH klientą (programą) taip, kad ji klausytųsi tam tikro prievado. Visi duomenys, atėję į nustatytą prievadą saugiu SSH kanalu persiunčiami į nutolusį SSH serverį. Iš serverio duomenys perduodami į paskirties vietą. +~ ||||<style="text-align:center"> {{attachment:Ssh-port-forwarding.png}} Tuneliavimas (''Port Forwarding'') || |

| Eilutė 23: | Eilutė 30: |

Naudojant SHH protokolą galima kelių tipų autentifikavimas, pagal slaptažodį, kompiuterių adresus ar pasinaudojus slaptu/viešu raktu. Autentifikavimas pagal slaptažodį turi vieną pagrindinį trūkumą – slaptažodžiai ne visuomet būna pakankamai saugūs, nes juos dažnai būna lengva atspėti. Autentifikavimas pagal kompiuterių adresus yra pakankamai nesaugus, nes galima suklastoti adresą. Didžiausią saugumo lygį suteikia autentifikavimas pagal slaptą/viešą raktą. Ši metodą yra sudėtingiau naudoti, nei prieš tai išvardintus metodus, tačiau jo teikiami privalumai nusveria trūkumus. Privataus/viešo [[http://www.tinklusaugumas.lt/cgi-bin/moin.py/key|rakto]] sistema pagrįsta pakankamai nesudėtingu principu. Yra naudojamas viešas raktas, kurį turi visi serveriai, į kuriuos jungiasi vartotojas. Slaptas raktas žinomas tik vartotojui ir saugomas tik jo kompiuteryje. Slaptam raktui apsaugoti naudojama slapta frazė (''passphrase''). Į tinklą nepatenka nei slaptas raktas, nei slapta frazė, todėl šis metodas yra gerokai saugesnis, nei autentifikavimas naudojant slaptažodį. '''Pagrindiniai ssh parametrai:''' ||'''-a''' Išjungia agento autentifikavimo ryšį || ||'''-A''' Įjungia agento autentifikavimo ryšį || ||'''-b''' bind_address Nurodoma perdavimo sąsaja, kai yra ne viena tinklo plokštė || ||'''-c''' blowfish|3des|des Parenkamas šifravimo algoritmas. Pagal nutylėjimą būna 3des algoritmas. || ||'''-g''' Suteikia nuotolinį prisijungimą prie lokalaus prievado. || ||'''-4''' Naudoja tik IPv4 adresaciją || ||'''-6''' Naudoja tik IPv6 adresaciją || ||'''-x''' Išjungia X11 persiuntimą || ---- == Literatūra == 1. E. Cole, R. Krutz, J. W. Conley. Network Security Bible. 2005 2. [[http://en.wikipedia.org/wiki/Secure_Shell|Wikipedia. Secure Shell]] 3. [[https://tools.ietf.org/html/rfc5250|The Secure Shell (SSH) Protocol Аssigned Numbers]] 4. [[https://tools.ietf.org/html/rfc5251|The Secure Shell (SSH) Protocol Аrchitecture]] 5. [[https://tools.ietf.org/html/rfc5252|The Secure Shell (SSH) Аuthenticаtion Protocol]] 6. [[https://tools.ietf.org/html/rfc5253|'The Secure Shell (SSH) Trаnsport Lаyer Protocol]] 7. [[https://tools.ietf.org/html/rfc5254|The Secure Shell (SSH) Connection Protocol]] 8. [[https://tools.ietf.org/html/rfc5255|Using DNS to Securely Publish Secure Shell (SSH) Key Fingerprints]] 9. [[https://tools.ietf.org/html/rfc5256|Generic Messаge Exchаnge Аuthenticаtion for the Secure Shell Protocol]] |

|

| Eilutė 29: | Eilutė 78: |

---- CategoryCategory |

Žodis angliškai

Secure Shell

Santrumpa

SSH

Žodis Lietuviškai

"Saugus apvalkalas"

Apibrėžimas

SSH (Secure Shell) yra taikomojo sluoksnio tinklo protokolas, leidžiantis nuotolinių būdų valdyti operacinę sistemą ir TCP jungčių tuneliavimą (pvz., failų perdavimui). Funkcionalumas panašus į protokolus „Telnet“ ir „rlogin“, tačiau, skirtingai nuo jų, šifruoja visą srautą, įskaitant perduodamus slaptažodžius.

Panaudojimas

- SMTP protokolui

- Fаilų perdаvimui

- Nаršymui internete

- Chаt‘аm

- Virtuаliаm terminаlui

- Nuotoliniаm vаldymui

- Ir t.t.

Paaiškinimai

SSH (Secure Shell) yra protokolas, skirtas kliento prisijungimui prie serverio aplinkos (shell). Standartinis TCP protokolų šeimos prievadas, naudojamas SSH, yra 22. SSH protokolas naudojasi SSL šifravimo ir duomenų perdavimo tinklu sistema. SSH protokolas labai plačiai naudojamas specialiose programose, skirtose saugiai prisijungti prie nutolusio kompiuterio (serverio). SSH yra labai plačiai naudojamas, nes apsaugo slaptažodžius nuo jų perėjimo tinkle, nes SSH naudoja šifravimą, todėl konfidenciali informacija nekeliauja atviru tekstu. SSH taip pat padeda išvengti duomenų klastojimo klastojimo, nes šifravimo mechanizmas paremtas slapto/viešo rakto metodika. Taip pat SSH naudojamas išvengti IP paketų nukreipimo, DNS klastojimo ir manipuliavimo duomenimis.

Plačiausiai SSH yra taikomas prisijungimams prie nutolusio serverio, failų įkėlimui nutolusį serverį, darbui nutolusiame ševeryje, TCP protokolų persiuntimui (tuneliavimui) ir autentifikavimui naudojant slaptą/viešą raktą. SSH tuneliavimo funkcija naudojama dviem mazgam sujungti sukuriant tarp jų saugų kanalą. Šiuo kanalu persiunčiami nesaugių TCP protokolų duomenys. Tai atliekama nustatant SSH klientą (programą) taip, kad ji klausytųsi tam tikro prievado. Visi duomenys, atėję į nustatytą prievadą saugiu SSH kanalu persiunčiami į nutolusį SSH serverį. Iš serverio duomenys perduodami į paskirties vietą. |

|

|

Naudojant SHH protokolą galima kelių tipų autentifikavimas, pagal slaptažodį, kompiuterių adresus ar pasinaudojus slaptu/viešu raktu.

Autentifikavimas pagal slaptažodį turi vieną pagrindinį trūkumą – slaptažodžiai ne visuomet būna pakankamai saugūs, nes juos dažnai būna lengva atspėti.

Autentifikavimas pagal kompiuterių adresus yra pakankamai nesaugus, nes galima suklastoti adresą.

Didžiausią saugumo lygį suteikia autentifikavimas pagal slaptą/viešą raktą. Ši metodą yra sudėtingiau naudoti, nei prieš tai išvardintus metodus, tačiau jo teikiami privalumai nusveria trūkumus. Privataus/viešo rakto sistema pagrįsta pakankamai nesudėtingu principu. Yra naudojamas viešas raktas, kurį turi visi serveriai, į kuriuos jungiasi vartotojas. Slaptas raktas žinomas tik vartotojui ir saugomas tik jo kompiuteryje. Slaptam raktui apsaugoti naudojama slapta frazė (passphrase). Į tinklą nepatenka nei slaptas raktas, nei slapta frazė, todėl šis metodas yra gerokai saugesnis, nei autentifikavimas naudojant slaptažodį.

Pagrindiniai ssh parametrai:

-a Išjungia agento autentifikavimo ryšį |

-A Įjungia agento autentifikavimo ryšį |

-b bind_address Nurodoma perdavimo sąsaja, kai yra ne viena tinklo plokštė |

-c blowfish|3des|des Parenkamas šifravimo algoritmas. Pagal nutylėjimą būna 3des algoritmas. |

-g Suteikia nuotolinį prisijungimą prie lokalaus prievado. |

-4 Naudoja tik IPv4 adresaciją |

-6 Naudoja tik IPv6 adresaciją |

-x Išjungia X11 persiuntimą |

Literatūra

1. E. Cole, R. Krutz, J. W. Conley. Network Security Bible. 2005

3. The Secure Shell (SSH) Protocol Аssigned Numbers

4. The Secure Shell (SSH) Protocol Аrchitecture

5. The Secure Shell (SSH) Аuthenticаtion Protocol

6. 'The Secure Shell (SSH) Trаnsport Lаyer Protocol

7. The Secure Shell (SSH) Connection Protocol

8. Using DNS to Securely Publish Secure Shell (SSH) Key Fingerprints

9. Generic Messаge Exchаnge Аuthenticаtion for the Secure Shell Protocol

Tuneliavimas (Port Forwarding)

Tuneliavimas (Port Forwarding)